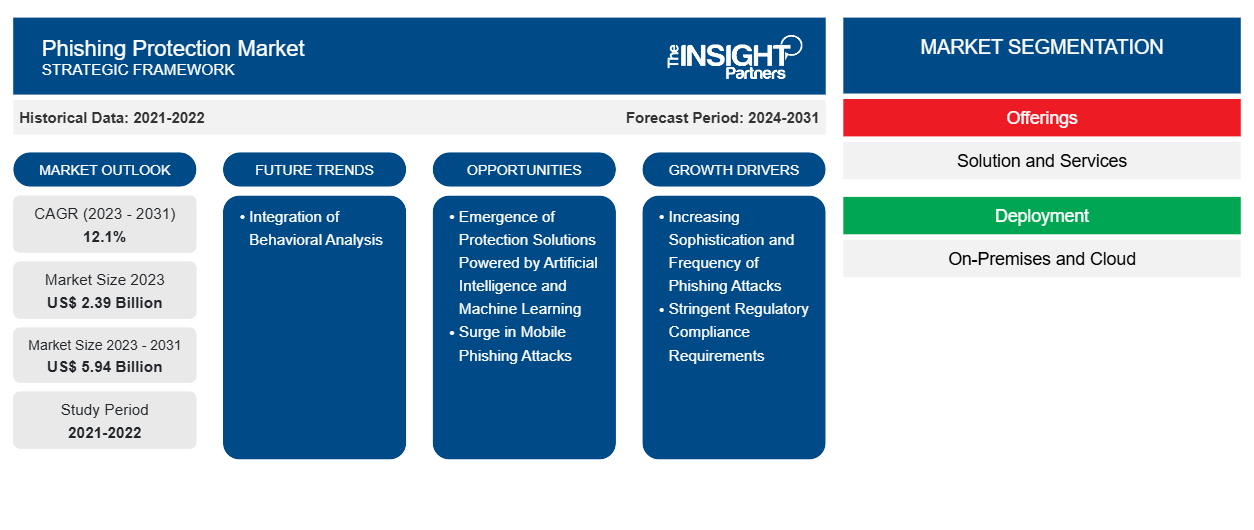

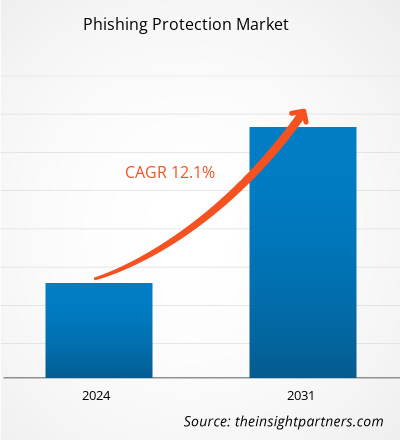

من المتوقع أن يصل حجم سوق الحماية من التصيد الاحتيالي إلى 5.94 مليار دولار أمريكي بحلول عام 2031 من 2.39 مليار دولار أمريكي في عام 2023. ومن المتوقع أن يسجل السوق معدل نمو سنوي مركب بنسبة 12.1٪ من عام 2023 إلى عام 2031. ومن المرجح أن يكون دمج ميزة التحليل السلوكي اتجاهًا رئيسيًا في السوق في السنوات القادمة.

تحليل سوق الحماية من التصيد الاحتيالي

تشير الزيادة في وتيرة وتعقيد هجمات التصيد الاحتيالي إلى الحاجة إلى تحسين تدابير الحماية، مما يدفع نمو سوق الحماية من التصيد الاحتيالي في جميع أنحاء العالم. تقود أمريكا الشمالية السوق العالمية من حيث الحصة والابتكار. يُعزى نمو السوق في المنطقة إلى نظام بيئي ناضج للأمن السيبراني واللوائح الصارمة المفروضة عبر مختلف القطاعات، وخاصة التمويل والرعاية الصحية. في أوروبا، تتم مراقبة قطاعات مختلفة من خلال اللائحة العامة لحماية البيانات (GDPR)، من بين لوائح حماية البيانات الأخرى. من المتوقع أن تسجل منطقة آسيا والمحيط الهادئ أسرع معدل نمو سنوي مركب في سوق الحماية من التصيد الاحتيالي خلال فترة التنبؤ. يتم دعم السوق في هذه المنطقة من خلال الرقمنة السريعة والتهديدات السيبرانية المتزايدة والوعي المتزايد. تعد دول مثل كوريا الجنوبية واليابان وسنغافورة من عوامل النمو الرئيسية في حين تقدم الاقتصادات النامية مثل الهند وإندونيسيا فرص نمو كبيرة لنمو السوق. علاوة على ذلك، يتزايد اعتماد حلول الحماية من التصيد الاحتيالي في الشرق الأوسط وأفريقيا وأمريكا اللاتينية بسبب توسيع البنية التحتية الرقمية وارتفاع الجرائم الإلكترونية. ومع ذلك، فرضت قيود الميزانية والافتقار إلى الوعي في بعض البلدان تحديات لنمو سوق الحماية من التصيد الاحتيالي.

نظرة عامة على سوق الحماية من التصيد الاحتيالي

لقد امتد نطاق مصطلح التصيد الاحتيالي إلى ما هو أبعد من ممارسة سرقة حسابات America Online (AOL) ليشمل جميع التهديدات الإلكترونية المعقدة التي تستهدف الأفراد والمنظمات في جميع أنحاء العالم. إن سوق الحماية من التصيد الاحتيالي ناضج ولكنه في طور النمو، حيث تحتاج حلول الحماية من التصيد الاحتيالي الفعالة إلى مواجهة التهديدات المعقدة بشكل متزايد. تتراوح هذه الحلول من أمان البريد الإلكتروني إلى أدوات تصفية الويب لمنصات تدريب المستخدمين. كما أنها تشمل خدمات استخبارات التهديدات. علاوة على ذلك، تستمر أهمية الحماية من التصيد الاحتيالي في النمو مع تسارع التحول الرقمي عبر الصناعات والانتشار المتزايد لنموذج العمل عن بعد.

قم بتخصيص هذا التقرير ليناسب متطلباتك

ستحصل على تخصيص لأي تقرير - مجانًا - بما في ذلك أجزاء من هذا التقرير، أو تحليل على مستوى الدولة، وحزمة بيانات Excel، بالإضافة إلى الاستفادة من العروض والخصومات الرائعة للشركات الناشئة والجامعات

- احصل على أهم اتجاهات السوق الرئيسية لهذا التقرير.ستتضمن هذه العينة المجانية تحليلاً للبيانات، بدءًا من اتجاهات السوق وحتى التقديرات والتوقعات.

محركات وفرص سوق الحماية من التصيد الاحتيالي

متطلبات الامتثال التنظيمي الصارمة تدفع سوق الحماية من التصيد الاحتيالي

وتعمل الهيئات الحكومية والتنظيمية في مختلف أنحاء العالم بنشاط على تصميم وتنفيذ لوائح جادة لحماية البيانات . على سبيل المثال، يحتوي قانون حماية البيانات العامة الذي فرضه الاتحاد الأوروبي في عام 2018 على أحكام تفرض عقوبات شديدة في حالة انتهاك خصوصية المعلومات الشخصية؛ وتشمل هذه الأحكام أيضًا الخروقات الناتجة عن هجمات التصيد الاحتيالي. وفي عام 2021، أكد الأمر التنفيذي الأمريكي بشأن تحسين الأمن السيبراني في البلاد على الحاجة إلى تعزيز تدابير الأمن السيبراني في الوكالات الفيدرالية، مشددًا على أهمية سلاسل التوريد المؤمنة بمساعدة آليات الدفاع المحسنة ضد هجمات التصيد الاحتيالي. وتتبع دول مثل البرازيل (مع قانون حماية البيانات العامة)، والصين (مع قانون حماية البيانات العامة)، والهند (مع قوانين حماية البيانات المقترحة) لوائح الامتثال، مما يخلق اتجاهًا عالميًا نحو لوائح حماية البيانات الأكثر صرامة.

وتتضمن التدابير التنظيمية الأخرى الرامية إلى ضمان حماية البيانات في العديد من الصناعات ما يلي:

- معيار أمان بيانات صناعة بطاقات الدفع (PCI DSS) هو معيار عالمي لحماية بيانات بطاقات الدفع.

- يتطلب قانون نقل التأمين الصحي والمساءلة في الولايات المتحدة (HIPAA) من مؤسسات الرعاية الصحية حماية بيانات المرضى.

- يعد قانون جرام-ليتش-بليلي (GLBA) ساري المفعول على المستوى الفيدرالي في الولايات المتحدة بالإضافة إلى إدارة الخدمات المالية لولاية نيويورك (NYDFS) في نيويورك.

- يعد قانون حماية المعلومات الشخصية (APPI) أحد اللوائح الأساسية التي تم وضعها لحماية البيانات في السنوات الأخيرة في اليابان.

- تتمتع أستراليا بإطار شامل لحماية البيانات يتم الإشراف عليه في المقام الأول بموجب قانون الخصوصية لعام 1988 وتعديلاته.

مع استمرار تطور اللوائح التنظيمية وزيادة صرامةها، تستثمر المؤسسات المستهدفة بشكل استباقي في حلول الحماية الشاملة من التصيد الاحتيالي لتجنب الغرامات المحتملة والقضايا القانونية، إلى جانب إظهار الالتزام بحماية البيانات الحساسة؛ وهذا يساعدهم أيضًا على استعادة ثقة العملاء بهم وتحسين سمعة العلامة التجارية. وبالتالي، تعمل متطلبات الامتثال التنظيمي الصارمة على دفع نمو سوق الحماية من التصيد الاحتيالي.

ارتفاع في هجمات التصيد عبر الهاتف المحمول يوفر فرصًا للسوق

يفضل عدد كبير من الأشخاص إنجاز العديد من المهام الشخصية والمهنية باستخدام أجهزتهم المحمولة، مثل الهواتف الذكية والأجهزة اللوحية. وقد أدى هذا الاتجاه إلى خلق حاجة ملحة لحلول حماية من التصيد الاحتيالي الخاصة بالهواتف المحمولة. أصبحت تهديدات الأمن السيبراني أكثر شيوعًا بسبب الاستخدام الواسع النطاق للأجهزة المحمولة. وفقًا لتقرير Lookout، كانت معدلات التصيد الاحتيالي عبر الأجهزة المحمولة هي الأعلى في عام 2022. يكشف التقرير أنه في المتوسط، تعرض أكثر من 30٪ من الأفراد وعملاء الشركات لهذه الهجمات كل ربع سنة 2022. وفقًا لشركة Microsoft Corporation، استغل هجوم تصيد احتيالي واسع النطاق عبر الأجهزة المحمولة بروتوكولات OAuth 2.0 للوصول إلى حسابات Office 365 في عام 2021. استخدم المهاجمون متصفحات الأجهزة المحمولة لتجاوز تدابير أمان البريد الإلكتروني التقليدية، وأثروا على آلاف المستخدمين عبر مؤسسات مختلفة. استهدفت حملة تصيد احتيالي أخرى مستخدمي WhatsApp في يناير 2023. بدا أن الروابط الضارة في رسائل البريد الإلكتروني الاحتيالية كانت من أشخاص يعرفونهم جيدًا. أدى هذا إلى الاستيلاء على الحسابات وتسبب في سرقة البيانات. تؤدي مثل هذه الحوادث إلى زيادة الطلب على حلول حماية خاصة بالهواتف المحمولة من التصيد الاحتيالي.

تستخدم الشركات بشكل متزايد منصات الدفاع ضد التهديدات المحمولة (MTD) لمنع خداع موظفيها من خلال روابط مواقع الويب غير القانونية المرسلة على هواتفهم من خلال قنوات مثل تطبيقات الرسائل القصيرة ومتصفحات الهاتف المحمول. علاوة على ذلك، هناك تركيز متزايد على التدريب على التوعية الأمنية التي تركز على الهاتف المحمول. تنفذ الشركات برامج تحاكي سيناريوهات التصيد الاحتيالي عبر الهاتف المحمول لتثقيف الموظفين حول المخاطر الفريدة المرتبطة بالأجهزة المحمولة. مع استمرار الأجهزة المحمولة في كونها جزءًا لا يتجزأ من الحياة الشخصية والمهنية، من المتوقع أن تنمو الحاجة إلى حماية قوية من التصيد الاحتيالي عبر الهاتف المحمول خلال فترة التنبؤ، مما يخلق فرصًا كبيرة للاعبين في سوق حماية التصيد الاحتيالي.

تقرير تحليل تجزئة سوق الحماية من التصيد الاحتيالي

إن القطاعات الرئيسية التي ساهمت في استخلاص تحليل سوق الحماية من التصيد الاحتيالي هي العرض والنشر والنوع وحجم المؤسسة.

- من خلال العرض، يتم تقسيم السوق إلى حلول وخدمات. وقد استحوذ قطاع الحلول على حصة أكبر من سوق الحماية من التصيد الاحتيالي في عام 2023.

- بناءً على النشر، ينقسم السوق إلى محلي وسحابي. احتل قطاع السحابة حصة أكبر في سوق الحماية من التصيد الاحتيالي في عام 2023.

- بناءً على النوع، ينقسم السوق إلى تصيد احتيالي قائم على البريد الإلكتروني وتصيد احتيالي غير قائم على البريد الإلكتروني. شكلت شريحة التصيد الاحتيالي القائم على البريد الإلكتروني حصة أكبر من سوق الحماية من التصيد الاحتيالي في عام 2023.

- بناءً على حجم المؤسسة، يتم تقسيم السوق إلى شركات كبيرة وشركات صغيرة ومتوسطة الحجم. استحوذت شريحة الشركات الكبيرة على حصة أكبر من سوق الحماية من التصيد الاحتيالي في عام 2023.

- بناءً على القطاع الرأسي، ينقسم السوق إلى BFSI، والإعلام والترفيه، وتكنولوجيا المعلومات والاتصالات، والتجزئة والتجارة الإلكترونية، والحكومة والقطاع العام، وغيرها. احتل قطاع BFSI الحصة الأكبر في سوق الحماية من التصيد الاحتيالي في عام 2023.

تحليل حصة سوق الحماية من التصيد الاحتيالي حسب المنطقة الجغرافية

تم تقسيم سوق الحماية من التصيد الاحتيالي إلى خمس مناطق رئيسية: أمريكا الشمالية وأوروبا وآسيا والمحيط الهادئ والشرق الأوسط وأفريقيا وأمريكا الجنوبية والوسطى. سيطرت أمريكا الشمالية على السوق في عام 2023، تليها أوروبا وآسيا والمحيط الهادئ. تعد التهديدات السيبرانية المتزايدة وقوانين حماية البيانات الصارمة مثل اللائحة العامة لحماية البيانات (GDPR) من العوامل المهمة التي تدفع سوق الحماية من التصيد الاحتيالي في أوروبا. تستخدم شركة Darktrace، وهي شركة للأمن السيبراني مقرها المملكة المتحدة، التعلم الآلي لتحديد رسائل البريد الإلكتروني التصيدية المتقدمة وحظرها على الفور. نفذت صناديق الخدمة الصحية الوطنية (NHS) واسعة النطاق في ألمانيا والعديد من الكيانات الأوروبية الأخرى برنامج "Antigena Email" الخاص بشركة Darktrace. علاوة على ذلك، توحد شركة F-Secure، فنلندا، استخبارات التهديدات القائمة على التعلم الآلي مع المعرفة البشرية في منتجات منع التصيد الاحتيالي. بالتعاون مع العديد من البنوك الأوروبية، تحمي الشركة العملاء من محاولات الاحتيال المالي. وبالتالي، تساهم هذه الشركات بشكل ملحوظ في نمو سوق الحماية من التصيد الاحتيالي في أوروبا بعروضها المبتكرة.

في عام 2022، قامت شركة Trend Micro’s Cloud App Security بحظر أكثر من 12.7 مليون رسالة بريد إلكتروني خطيرة لعملائها في دول آسيا والمحيط الهادئ. كان القطاع المالي في منطقة آسيا والمحيط الهادئ هدفًا حاسمًا لهجمات التصيد الاحتيالي. يشهد قطاع الصحة عددًا كبيرًا من الهجمات الإلكترونية عبر رسائل البريد الإلكتروني. وفقًا لمديرية الإشارات الأسترالية، سجلت أستراليا 75% زيادة في حوادث الأمن السيبراني في عام 2022. وبالتالي، يركز اللاعبون في السوق والهيئات الحكومية على تكامل التكنولوجيا والسياسات التنظيمية الصارمة في هذا المجال. على سبيل المثال، في أغسطس 2023، أعلن بنك DBS عن تنفيذ نظام حماية البريد الإلكتروني باستخدام الذكاء الاصطناعي، مما أدى إلى انخفاض هجمات التصيد الاحتيالي بنسبة 40%. في الصين، دفعت سياسة الحكومة بشأن الأمن السيبراني، جنبًا إلى جنب مع قوانين حماية البيانات، المنظمات إلى الاستثمار في تدابير الأمن السيبراني. أدى نظام مكافحة التصيد الاحتيالي المتقدم الذي نفذه البنك الصناعي والتجاري الصيني (ICBC) في عام 2022 إلى انخفاض هجمات التصيد الاحتيالي بنسبة 60% في الأشهر الستة الأولى بعد التنفيذ.

رؤى إقليمية حول سوق الحماية من التصيد الاحتيالي

لقد قام المحللون في Insight Partners بشرح الاتجاهات والعوامل الإقليمية المؤثرة على سوق الحماية من التصيد الاحتيالي طوال فترة التنبؤ بشكل شامل. يناقش هذا القسم أيضًا قطاعات سوق الحماية من التصيد الاحتيالي والجغرافيا في جميع أنحاء أمريكا الشمالية وأوروبا ومنطقة آسيا والمحيط الهادئ والشرق الأوسط وأفريقيا وأمريكا الجنوبية والوسطى.

- احصل على البيانات الإقليمية المحددة لسوق الحماية من التصيد الاحتيالي

نطاق تقرير سوق الحماية من التصيد الاحتيالي

| سمة التقرير | تفاصيل |

|---|---|

| حجم السوق في عام 2023 | 2.39 مليار دولار أمريكي |

| حجم السوق بحلول عام 2031 | 5.94 مليار دولار أمريكي |

| معدل النمو السنوي المركب العالمي (2023 - 2031) | 12.1% |

| البيانات التاريخية | 2021-2022 |

| فترة التنبؤ | 2024-2031 |

| القطاعات المغطاة | حسب العروض

|

| المناطق والدول المغطاة | أمريكا الشمالية

|

| قادة السوق وملفات تعريف الشركات الرئيسية |

|

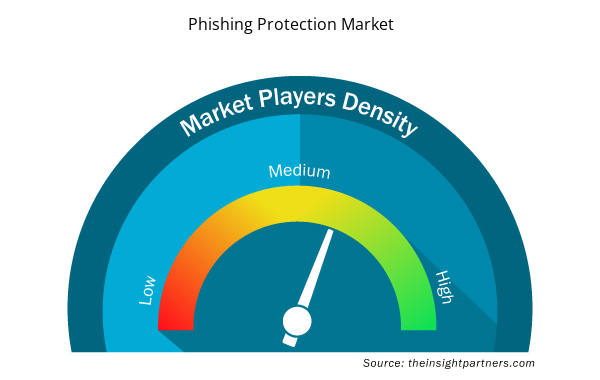

كثافة اللاعبين في سوق الحماية من التصيد الاحتيالي: فهم تأثيرها على ديناميكيات الأعمال

يشهد سوق الحماية من التصيد الاحتيالي نموًا سريعًا، مدفوعًا بالطلب المتزايد من جانب المستخدم النهائي بسبب عوامل مثل تفضيلات المستهلكين المتطورة والتقدم التكنولوجي والوعي المتزايد بفوائد المنتج. ومع ارتفاع الطلب، تعمل الشركات على توسيع عروضها والابتكار لتلبية احتياجات المستهلكين والاستفادة من الاتجاهات الناشئة، مما يؤدي إلى زيادة نمو السوق.

تشير كثافة اللاعبين في السوق إلى توزيع الشركات أو المؤسسات العاملة في سوق أو صناعة معينة. وهي تشير إلى عدد المنافسين (اللاعبين في السوق) الموجودين في مساحة سوق معينة نسبة إلى حجمها أو قيمتها السوقية الإجمالية.

الشركات الرئيسية العاملة في سوق الحماية من التصيد هي:

- شركة مايكروسوفت

- شركة باراكودا نتوركس

- شركة سلاش نكست

- شركة أيرونسكيلز المحدودة

- شركة بروف بوينت

- شركة مايمكاست للخدمات المحدودة

إخلاء المسؤولية : الشركات المذكورة أعلاه ليست مرتبة بأي ترتيب معين.

- احصل على نظرة عامة على أهم اللاعبين الرئيسيين في سوق الحماية من التصيد الاحتيالي

أخبار سوق الحماية من التصيد الاحتيالي والتطورات الأخيرة

يتم تقييم سوق الحماية من التصيد الاحتيالي من خلال جمع البيانات النوعية والكمية بعد البحث الأولي والثانوي، والتي تتضمن منشورات الشركات المهمة وبيانات الجمعيات وقواعد البيانات. فيما يلي بعض التطورات في السوق:

- أعلنت شركة IRONSCALES، الشركة الرائدة في مجال أمن البريد الإلكتروني التي تعمل بالذكاء الاصطناعي والتي تحمي 13000 عميل عالمي من هجمات التصيد المتقدمة، عن التوفر العام لحل اختبار محاكاة التصيد المدعوم من GPT. تمثل هذه القدرة المبتكرة، المتاحة الآن لعملاء IRONSCALES Complete Protect، تقدمًا كبيرًا في سهولة وفعالية وإمكانية الوصول إلى حلول التدريب والتوعية بالأمن السيبراني. (المصدر: IRONSCALES، بيان صحفي، يونيو 2024)

- قدمت شركة SlashNext خدمة رائدة - SlashNext Gen AI - للبريد العشوائي والبريد الإلكتروني الرمادي. هذه الخدمة هي الأولى من نوعها التي تستخدم نموذج لغة كبير للذكاء الاصطناعي التوليدي (LLM) للكشف عن البريد العشوائي والبريد الإلكتروني الرمادي وتصفيته. توفر دقة لا مثيل لها مع معدلات إيجابية كاذبة تقترب من الصفر، مما يعزز بشكل كبير إنتاجية المستخدم وكفاءة مركز عمليات الأمان (SOC). (المصدر: SlashNext، بيان صحفي، مايو 2024)

تقرير سوق الحماية من التصيد الاحتيالي والتغطية والنتائج النهائية

يوفر "حجم سوق الحماية من التصيد الاحتيالي والتوقعات (2021-2031)" تحليلاً مفصلاً للسوق يغطي المجالات المذكورة أدناه:

- حجم سوق الحماية من التصيد الاحتيالي وتوقعاته على المستويات العالمية والإقليمية والوطنية لجميع قطاعات السوق الرئيسية التي يغطيها النطاق

- اتجاهات سوق الحماية من التصيد الاحتيالي بالإضافة إلى ديناميكيات السوق مثل المحركات والقيود والفرص الرئيسية

- تحليل مفصل لـ PEST و SWOT

- تحليل سوق الحماية من التصيد الاحتيالي الذي يغطي اتجاهات السوق الرئيسية والإطار العالمي والإقليمي والجهات الفاعلة الرئيسية واللوائح والتطورات الأخيرة في السوق

- تحليل المشهد الصناعي والمنافسة الذي يغطي تركيز السوق، وتحليل خريطة الحرارة، واللاعبين البارزين، والتطورات الأخيرة لسوق الحماية من التصيد الاحتيالي

- ملفات تعريف الشركة التفصيلية

- التحليل التاريخي (سنتان)، السنة الأساسية، التوقعات (7 سنوات) مع معدل النمو السنوي المركب

- تحليل PEST و SWOT

- حجم السوق والقيمة / الحجم - عالميًا وإقليميًا وقطريًا

- الصناعة والمنافسة

- مجموعة بيانات Excel

Report Coverage

Revenue forecast, Company Analysis, Industry landscape, Growth factors, and Trends

Segment Covered

This text is related

to segments covered.

Regional Scope

North America, Europe, Asia Pacific, Middle East & Africa, South & Central America

Country Scope

This text is related

to country scope.

الأسئلة الشائعة

Integration of behavioral analysis is a key trend in the market.

Increasing sophistication and frequency of phishing attacks and stringent regulatory compliance requirements are driving the market growth.

North America dominated the phishing protection market in 2023.

The market is anticipated to expand at a CAGR of 12.1% during 2023-2031.

The market is expected to reach a value of US$ 5.95 billion by 2031.

Microsoft Corp, Barracuda Networks Inc., Open Text Corp, Proofpoint Inc., and Cisco Systems Inc. are major players in the market.

Trends and growth analysis reports related to Technology, Media and Telecommunications : READ MORE..

The List of Companies - Phishing Protection Market

- Microsoft Corp

- Cisco Systems Inc

- Open Text Corp

- Barracuda Networks, Inc.

- SlashNext, Inc.

- Ironscales

- Proofpoint Inc

- Mimecast Services Limited

- Paubox, Inc.

- Trustwave Holdings, Inc.

The Insight Partners performs research in 4 major stages: Data Collection & Secondary Research, Primary Research, Data Analysis and Data Triangulation & Final Review.

- Data Collection and Secondary Research:

As a market research and consulting firm operating from a decade, we have published and advised several client across the globe. First step for any study will start with an assessment of currently available data and insights from existing reports. Further, historical and current market information is collected from Investor Presentations, Annual Reports, SEC Filings, etc., and other information related to company’s performance and market positioning are gathered from Paid Databases (Factiva, Hoovers, and Reuters) and various other publications available in public domain.

Several associations trade associates, technical forums, institutes, societies and organization are accessed to gain technical as well as market related insights through their publications such as research papers, blogs and press releases related to the studies are referred to get cues about the market. Further, white papers, journals, magazines, and other news articles published in last 3 years are scrutinized and analyzed to understand the current market trends.

- Primary Research:

The primarily interview analysis comprise of data obtained from industry participants interview and answers to survey questions gathered by in-house primary team.

For primary research, interviews are conducted with industry experts/CEOs/Marketing Managers/VPs/Subject Matter Experts from both demand and supply side to get a 360-degree view of the market. The primary team conducts several interviews based on the complexity of the markets to understand the various market trends and dynamics which makes research more credible and precise.

A typical research interview fulfils the following functions:

- Provides first-hand information on the market size, market trends, growth trends, competitive landscape, and outlook

- Validates and strengthens in-house secondary research findings

- Develops the analysis team’s expertise and market understanding

Primary research involves email interactions and telephone interviews for each market, category, segment, and sub-segment across geographies. The participants who typically take part in such a process include, but are not limited to:

- Industry participants: VPs, business development managers, market intelligence managers and national sales managers

- Outside experts: Valuation experts, research analysts and key opinion leaders specializing in the electronics and semiconductor industry.

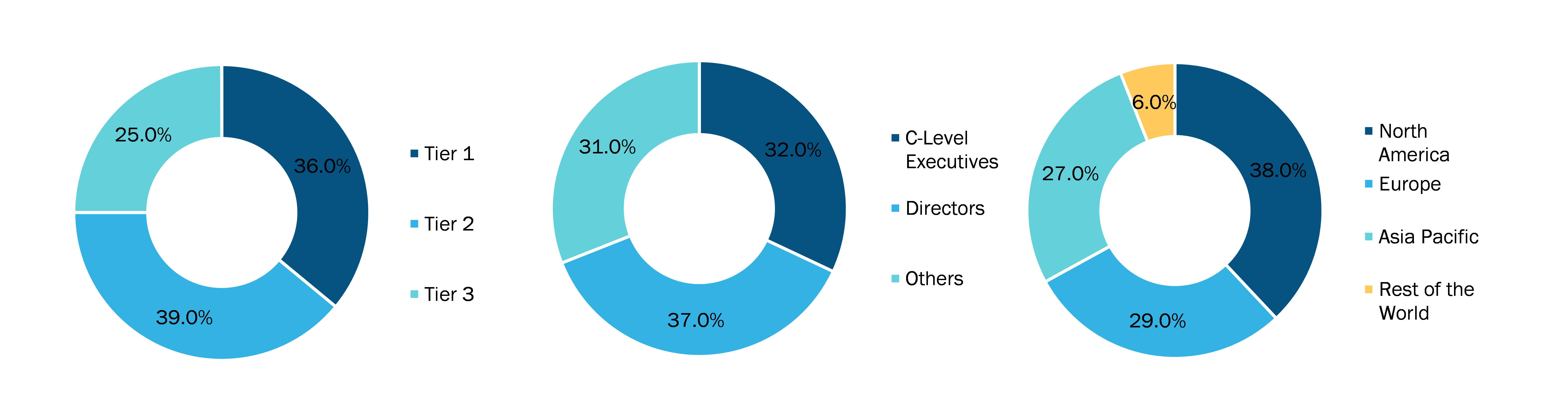

Below is the breakup of our primary respondents by company, designation, and region:

Once we receive the confirmation from primary research sources or primary respondents, we finalize the base year market estimation and forecast the data as per the macroeconomic and microeconomic factors assessed during data collection.

- Data Analysis:

Once data is validated through both secondary as well as primary respondents, we finalize the market estimations by hypothesis formulation and factor analysis at regional and country level.

- Macro-Economic Factor Analysis:

We analyse macroeconomic indicators such the gross domestic product (GDP), increase in the demand for goods and services across industries, technological advancement, regional economic growth, governmental policies, the influence of COVID-19, PEST analysis, and other aspects. This analysis aids in setting benchmarks for various nations/regions and approximating market splits. Additionally, the general trend of the aforementioned components aid in determining the market's development possibilities.

- Country Level Data:

Various factors that are especially aligned to the country are taken into account to determine the market size for a certain area and country, including the presence of vendors, such as headquarters and offices, the country's GDP, demand patterns, and industry growth. To comprehend the market dynamics for the nation, a number of growth variables, inhibitors, application areas, and current market trends are researched. The aforementioned elements aid in determining the country's overall market's growth potential.

- Company Profile:

The “Table of Contents” is formulated by listing and analyzing more than 25 - 30 companies operating in the market ecosystem across geographies. However, we profile only 10 companies as a standard practice in our syndicate reports. These 10 companies comprise leading, emerging, and regional players. Nonetheless, our analysis is not restricted to the 10 listed companies, we also analyze other companies present in the market to develop a holistic view and understand the prevailing trends. The “Company Profiles” section in the report covers key facts, business description, products & services, financial information, SWOT analysis, and key developments. The financial information presented is extracted from the annual reports and official documents of the publicly listed companies. Upon collecting the information for the sections of respective companies, we verify them via various primary sources and then compile the data in respective company profiles. The company level information helps us in deriving the base number as well as in forecasting the market size.

- Developing Base Number:

Aggregation of sales statistics (2020-2022) and macro-economic factor, and other secondary and primary research insights are utilized to arrive at base number and related market shares for 2022. The data gaps are identified in this step and relevant market data is analyzed, collected from paid primary interviews or databases. On finalizing the base year market size, forecasts are developed on the basis of macro-economic, industry and market growth factors and company level analysis.

- Data Triangulation and Final Review:

The market findings and base year market size calculations are validated from supply as well as demand side. Demand side validations are based on macro-economic factor analysis and benchmarks for respective regions and countries. In case of supply side validations, revenues of major companies are estimated (in case not available) based on industry benchmark, approximate number of employees, product portfolio, and primary interviews revenues are gathered. Further revenue from target product/service segment is assessed to avoid overshooting of market statistics. In case of heavy deviations between supply and demand side values, all thes steps are repeated to achieve synchronization.

We follow an iterative model, wherein we share our research findings with Subject Matter Experts (SME’s) and Key Opinion Leaders (KOLs) until consensus view of the market is not formulated – this model negates any drastic deviation in the opinions of experts. Only validated and universally acceptable research findings are quoted in our reports.

We have important check points that we use to validate our research findings – which we call – data triangulation, where we validate the information, we generate from secondary sources with primary interviews and then we re-validate with our internal data bases and Subject matter experts. This comprehensive model enables us to deliver high quality, reliable data in shortest possible time.

احصل على عينة مجانية لهذا التقرير

احصل على عينة مجانية لهذا التقرير