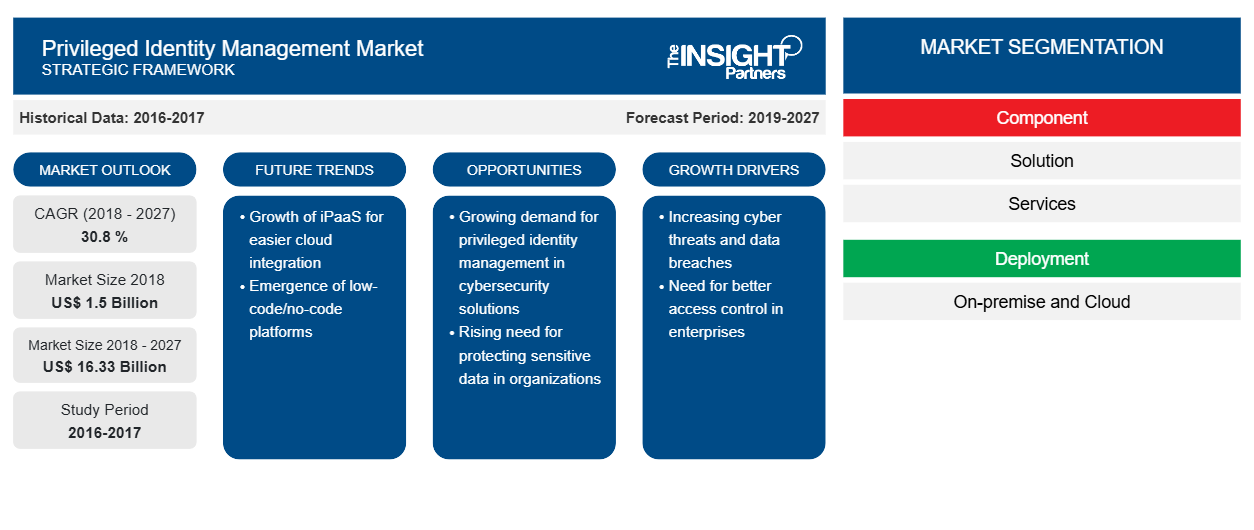

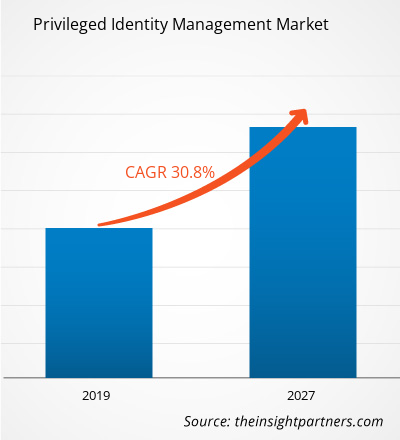

Der Markt für privilegiertes Identitätsmanagement belief sich im Jahr 2018 auf 1.496,6 Millionen US-Dollar und dürfte im Prognosezeitraum 2019–2027 mit einer durchschnittlichen jährlichen Wachstumsrate von 30,8 % wachsen und bis 2027 einen Wert von 16.331,6 Millionen US-Dollar erreichen.

Nordamerika war der führende geografische Markt für privilegiertes Identitätsmanagement und wird voraussichtlich im gesamten Prognosezeitraum den höchsten Umsatzbeitrag leisten. Faktoren wie die Verbreitung von Internetnutzern, die zunehmende Beliebtheit mobiler Dienste in verschiedenen Sektoren wie BFSI und Regierung sowie die zunehmende Digitalisierung haben in den letzten Jahren einen erheblichen Einfluss auf die Verbreitung des Marktes für privilegiertes Identitätsmanagement gehabt. Der Markt für privilegiertes Identitätsmanagement wird hauptsächlich von Faktoren wie dem zunehmenden Trend zu BYOD und steigenden Ausgaben für Sicherheitslösungen getrieben. Die zunehmende Nutzung mobiler Geräte und Tablets hat viele Identifizierungsprobleme mit sich gebracht. Mitarbeiter können über diese Geräte auf vertrauliche Informationen wie Unternehmens-E-Mails, Finanzdatenbanken und andere Geschäftsinformationen zugreifen. Unternehmen konzentrieren sich stark darauf, in Sicherheitslösungen zu investieren, um zu verhindern, dass Mitarbeiter vertrauliche Daten durch betrügerische Aktivitäten missbrauchen. Außerdem hat die zunehmende Nutzung tragbarer Geräte Unternehmensnetzwerke anfälliger für Hackerangriffe gemacht. Daher übernehmen Unternehmen privilegierte Identitätsmanagementlösungen, um ihr Netzwerk zu sichern und einen sicheren Zugriff zu ermöglichen.

Markteinblicke zum privilegierten Identitätsmanagement

Passen Sie diesen Bericht Ihren Anforderungen an

Sie erhalten kostenlos individuelle Anpassungen an jedem Bericht, einschließlich Teilen dieses Berichts oder einer Analyse auf Länderebene, eines Excel-Datenpakets sowie tolle Angebote und Rabatte für Start-ups und Universitäten.

- Holen Sie sich die wichtigsten Markttrends aus diesem Bericht.Dieses KOSTENLOSE Beispiel umfasst eine Datenanalyse von Markttrends bis hin zu Schätzungen und Prognosen.

Die wachsende Popularität von BYOD und mobilen Geräten hat einen bemerkenswerten Einfluss auf den Markt für privilegiertes Identitätsmanagement.

Mit dem zunehmenden Bedarf an nahtloser Konnektivität zwischen dem Unternehmensnetzwerk und den Mitarbeitern verwenden Mitarbeiter persönliche Geräte wie Smartphones, Laptops und Tablets, um auf die Datenbank und vertrauliche Informationen des Unternehmens zuzugreifen. Die zunehmende Verbreitung von Bring Your Own Device hat zu einem erhöhten Zugriff auf und einer erhöhten Speicherung kritischer Informationen geführt, was den Bedarf an Datenschutz weiter erhöht hat.

Die zunehmende Mobilität der Mitarbeiter hat zu einer verstärkten Nutzung mobiler Geräte geführt. Diese Geräte sind im Allgemeinen nicht gesichert und Hacker können leicht auf mobile Geräte zugreifen und sich unbefugten Zugang zu Unternehmensnetzwerken verschaffen, was zu betrügerischen Aktivitäten und zum Missbrauch unternehmens- und geschäftskritischer Daten führen kann. Angesichts der zunehmenden Bedrohung durch Datenschutzverletzungen setzen Unternehmen Lösungen für privilegiertes Identitätsmanagement ein, um das Netzwerk zu sichern und einen sicheren Zugriff auf vertrauliche Informationen zu ermöglichen. Die zunehmende Einführung von BYOD ist einer der Schlüsselfaktoren, die den globalen Markt für privilegiertes Identitätsmanagement ankurbeln, und wird voraussichtlich im Prognosezeitraum einen erheblichen Einfluss auf das Wachstum des Marktes für privilegiertes Identitätsmanagement haben.

Zunehmende Trends bei der Integration privilegierter Identitätsmanagementlösungen mit anderen Sicherheitslösungen

Angesichts der steigenden Geschäftsanforderungen und Fortschritte bei Sicherheitslösungen integrieren Anbieter andere Sicherheitslösungen in Lösungen für privilegiertes Identitätsmanagement. Die Integration mit anderen Sicherheitslösungen wie Event Manager und Identity Manager ermöglicht eine bessere Kontrolle, beispielsweise eine bessere Bereitstellung und Aufhebung der Bereitstellung, vollständige Zugriffskontrolle und Kennwortverwaltung. Anbieter integrieren auch forensische Lösungen, um das Benutzerverhalten untersuchen zu können und einen detaillierteren Ansatz bereitzustellen. Faktoren wie diese haben die großen Anbieter für privilegiertes Identitätsmanagement wie BeyondTrust, CA Technologies und IBM dazu veranlasst, Lösungen anzubieten, die eine einfache Integration ermöglichen. Beispielsweise bieten Lösungen von CA Technologies Integrationsmöglichkeiten mit CA Security Management Solutions und bieten so Vorteile wie eine schnelle Bereitstellung und Aufhebung der Bereitstellung. Daher bietet sich Anbietern eine enorme Chance, andere Sicherheitslösungen in Lösungen für privilegiertes Identitätsmanagement zu integrieren.

Markt für privilegiertes Identitätsmanagement – Einblicke bieten

Die privilegierten Identitätsverwaltungsdienste helfen den Organisationen, das Risiko von Insider-Angriffen zu verringern, und ermöglichen es den Organisationen, Zugriff auf Ressourcen zu gewähren, ohne ihnen die Berechtigung zu erteilen, die vertraulichen Daten einzusehen oder zu ändern. Da die IT-Infrastruktur von vor Ort zu hybrid verlagert wird, steigt die Nachfrage nach privilegierten Identitätsverwaltungsdiensten in verschiedenen Sektoren wie IT & Telekommunikation und BFSI. Mehrere namhafte Marktteilnehmer wie IBM Corporation und Microsoft konzentrieren sich auf die Bereitstellung verbesserter privilegierter Identitätsverwaltungsdienste und -lösungen, um Organisationen bei der Kontrolle und Sicherung der Konten zu unterstützen und das Risiko von Insider-Angriffen zu verringern. Die zunehmende Beliebtheit von Cloud-basierten Lösungen, die sich verändernde IT-Infrastruktur und die Entstehung von auf Intelligenz basierenden privilegierten Identitätsverwaltungslösungen sind die wesentlichen Faktoren, die das Wachstum von privilegierten Identitätsverwaltungsdiensten und -lösungen unterstützen.

Markt für privilegiertes Identitätsmanagement – Einblicke in die Bereitstellung

Beim Cloud-Bereitstellungsmodell werden die Unternehmensdaten beim Cloud-Anbieter eines Drittanbieters gespeichert. Dadurch kann der Kunde die Kosten für die IT-Infrastruktur senken und die Betriebskosten der Lösung minimieren. Alle Cloud-Clients teilen sich denselben Infrastrukturpool durch Sicherheitsvorkehrungen, flexible Konfiguration und Zugänglichkeitsvariationen. Allerdings sind Clouds im Vergleich zum Bereitstellungstyp vor Ort umfangreicher, wodurch mit der Cloud verbundene Unternehmen von nahtloser Skalierbarkeit nach Bedarf profitieren. Cloud-Dienste werden verwendet, um eine hohe Serviceverfügbarkeit bei minimalen Kosten bereitzustellen, und mehrere Organisationen nutzen Cloud-Dienste, um Dienste anzubieten und kritische Daten zu speichern, was eine Nachfrage nach privilegiertem Identitätsmanagement in allen Organisationen schafft.

Mit dem Aufkommen von Cloud-Technologien ist die Sicherung sensibler Daten für Unternehmen zu einer großen Herausforderung geworden. Es gibt eine Zunahme von Sicherheitsbedrohungen durch Insider, die aufgrund inaktiver gemeinsam genutzter oder schlecht gesicherter Logins Zugriff auf privilegierte Konten haben. Dieser Faktor führt zu einer Nachfrage nach einem verbesserten privilegierten Identitätsmanagement in allen Organisationen.

Markt für privilegiertes Identitätsmanagement

Die am häufigsten angewandte Strategie auf dem globalen Markt für privilegiertes Identitätsmanagement erwies sich als strategische Partnerschaft mit Technologieunternehmen, um diese bei der Einbindung von Geheimdienstinformationen in die Kunden zu unterstützen.

2019: Das Unternehmen stellt seinen Kunden Authentication Services 4.2 zur Verfügung, die verbesserte Sicherheitsmaßnahmen für Unix-, Linux- und Mac-basierte Betriebssysteme ermöglichen.

2019: Das Unternehmen kündigte die Einführung der Version Secret Server 10.6 seiner unternehmensorientierten PAM-Lösungen an. Die neuen Funktionen sollen die Verantwortlichkeit und Agilität in dynamischen Unternehmensumgebungen weiter verbessern und so das privilegierte Zugriffsmanagement verbessern.

2019: Das Unternehmen brachte seine cloudbasierte, verbesserte Lösung für privilegiertes Zugriffsmanagement „Zero Trust Privilege“ auf den Markt, die den Anforderungen hybrider Unternehmen gerecht wird. Die Lösung unterstützt privilegiertes Zugriffsmanagement über mehrere Virtual Private Clouds (VPC) und Infrastructure-as-a-Service (IaaS)-Bereitstellungen in der IT-Infrastruktur des Kunden.

Regionale Einblicke in den Markt für privilegiertes Identitätsmanagement

Die regionalen Trends und Faktoren, die den Markt für privilegiertes Identitätsmanagement im Prognosezeitraum beeinflussen, wurden von den Analysten von Insight Partners ausführlich erläutert. In diesem Abschnitt werden auch die Marktsegmente und die Geografie des privilegierten Identitätsmanagements in Nordamerika, Europa, im asiatisch-pazifischen Raum, im Nahen Osten und Afrika sowie in Süd- und Mittelamerika erörtert.

- Erhalten Sie regionale Daten zum Markt für privilegiertes Identitätsmanagement

Umfang des Marktberichts zum privilegierten Identitätsmanagement

| Berichtsattribut | Details |

|---|---|

| Marktgröße im Jahr 2018 | 1,5 Milliarden US-Dollar |

| Marktgröße bis 2027 | 16,33 Milliarden US-Dollar |

| Globale CAGR (2018 - 2027) | 30,8 % |

| Historische Daten | 2016-2017 |

| Prognosezeitraum | 2019–2027 |

| Abgedeckte Segmente | Nach Komponente

|

| Abgedeckte Regionen und Länder | Nordamerika

|

| Marktführer und wichtige Unternehmensprofile |

|

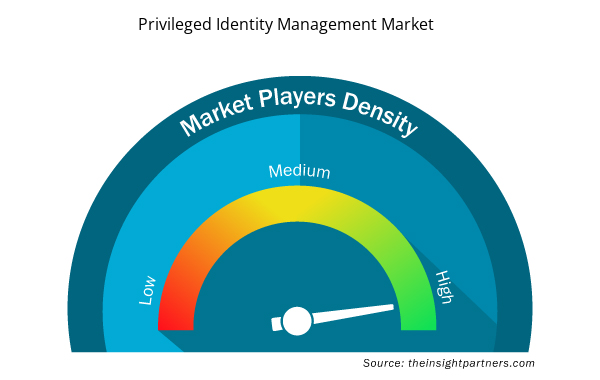

Marktteilnehmerdichte: Der Einfluss auf die Geschäftsdynamik

Der Markt für privilegiertes Identitätsmanagement wächst rasant. Dies wird durch die steigende Nachfrage der Endnutzer aufgrund von Faktoren wie sich entwickelnden Verbraucherpräferenzen, technologischen Fortschritten und einem größeren Bewusstsein für die Vorteile des Produkts vorangetrieben. Mit der steigenden Nachfrage erweitern Unternehmen ihr Angebot, entwickeln Innovationen, um die Bedürfnisse der Verbraucher zu erfüllen, und nutzen neue Trends, was das Marktwachstum weiter ankurbelt.

Die Marktteilnehmerdichte bezieht sich auf die Verteilung von Firmen oder Unternehmen, die in einem bestimmten Markt oder einer bestimmten Branche tätig sind. Sie gibt an, wie viele Wettbewerber (Marktteilnehmer) in einem bestimmten Marktraum im Verhältnis zu seiner Größe oder seinem gesamten Marktwert präsent sind.

Die wichtigsten Unternehmen auf dem Markt für privilegiertes Identitätsmanagement sind:

- BeyondTrust Corporation

- CA Technologies

- Zentrifizieren

- Cyberark

- Hitachi Id Systems, Inc.

Haftungsausschluss : Die oben aufgeführten Unternehmen sind nicht in einer bestimmten Reihenfolge aufgeführt.

- Überblick über die wichtigsten Akteure auf dem Markt für privilegiertes Identitätsmanagement

GLOBALER MARKT FÜR PRIVILEGIERTES IDENTITÄTSMANAGEMENT – SEGMENTIERUNG

Globaler Markt für privilegiertes Identitätsmanagement – nach Komponenten

- Lösung

- Dienstleistungen

Globaler Markt für privilegiertes Identitätsmanagement – nach Bereitstellung

- Vor Ort

- Wolke

Globaler Markt für privilegiertes Identitätsmanagement – nach Endbenutzer

- IT und Telekommunikation

- Regierung

- BFSI

- Gesundheitswesen & Pharma

- Herstellung

- Sonstiges

Globaler Markt für privilegiertes Identitätsmanagement – nach Geografie

Nordamerika

- UNS

- Kanada

- Mexiko

Europa

- Deutschland

- Vereinigtes Königreich

- Frankreich

- Italien

- Russland

- Restliches Europa

Asien-Pazifik (APAC)

- China

- Japan

- Südkorea

- Indien

- Australien

- Restlicher Asien-Pazifik-Raum

Naher Osten und Afrika (MEA)

- Vereinigte Arabische Emirate

- Saudi-Arabien

- Südafrika

- Rest von MEA

Südamerika (SAM)

- Brasilien

- Argentinien

- Rest von SAM

Globaler Markt für privilegiertes Identitätsmanagement – Unternehmensprofile

- BeyondTrust Corporation

- CA Technologies

- Zentrifizieren

- Cyberark

- Hitachi Id Systems, Inc.

- IBM Corporation

- Mikrofokus

- Eine Identität LLC.

- Thykotisch

- Zoho (ManageEngine)

- Historische Analyse (2 Jahre), Basisjahr, Prognose (7 Jahre) mit CAGR

- PEST- und SWOT-Analyse

- Marktgröße Wert/Volumen – Global, Regional, Land

- Branche und Wettbewerbsumfeld

- Excel-Datensatz

- Photo Editing Software Market

- Lymphedema Treatment Market

- Travel Vaccines Market

- Quantitative Structure-Activity Relationship (QSAR) Market

- Europe Tortilla Market

- Airline Ancillary Services Market

- Cosmetic Bioactive Ingredients Market

- Energy Recovery Ventilator Market

- Thermal Energy Storage Market

- Hand Sanitizer Market

Report Coverage

Revenue forecast, Company Analysis, Industry landscape, Growth factors, and Trends

Segment Covered

This text is related

to segments covered.

Regional Scope

North America, Europe, Asia Pacific, Middle East & Africa, South & Central America

Country Scope

This text is related

to country scope.

- The List of Companies

- BeyondTrust Corporation

- CA Technologies

- Centrify

- Cyberark

- Hitachi Id Systems, Inc.

- IBM Corporation

- Micro Focus

- One Identity LLC.

- Thycotic.

- Zoho (ManageEngine)

The Insight Partners performs research in 4 major stages: Data Collection & Secondary Research, Primary Research, Data Analysis and Data Triangulation & Final Review.

- Data Collection and Secondary Research:

As a market research and consulting firm operating from a decade, we have published and advised several client across the globe. First step for any study will start with an assessment of currently available data and insights from existing reports. Further, historical and current market information is collected from Investor Presentations, Annual Reports, SEC Filings, etc., and other information related to company’s performance and market positioning are gathered from Paid Databases (Factiva, Hoovers, and Reuters) and various other publications available in public domain.

Several associations trade associates, technical forums, institutes, societies and organization are accessed to gain technical as well as market related insights through their publications such as research papers, blogs and press releases related to the studies are referred to get cues about the market. Further, white papers, journals, magazines, and other news articles published in last 3 years are scrutinized and analyzed to understand the current market trends.

- Primary Research:

The primarily interview analysis comprise of data obtained from industry participants interview and answers to survey questions gathered by in-house primary team.

For primary research, interviews are conducted with industry experts/CEOs/Marketing Managers/VPs/Subject Matter Experts from both demand and supply side to get a 360-degree view of the market. The primary team conducts several interviews based on the complexity of the markets to understand the various market trends and dynamics which makes research more credible and precise.

A typical research interview fulfils the following functions:

- Provides first-hand information on the market size, market trends, growth trends, competitive landscape, and outlook

- Validates and strengthens in-house secondary research findings

- Develops the analysis team’s expertise and market understanding

Primary research involves email interactions and telephone interviews for each market, category, segment, and sub-segment across geographies. The participants who typically take part in such a process include, but are not limited to:

- Industry participants: VPs, business development managers, market intelligence managers and national sales managers

- Outside experts: Valuation experts, research analysts and key opinion leaders specializing in the electronics and semiconductor industry.

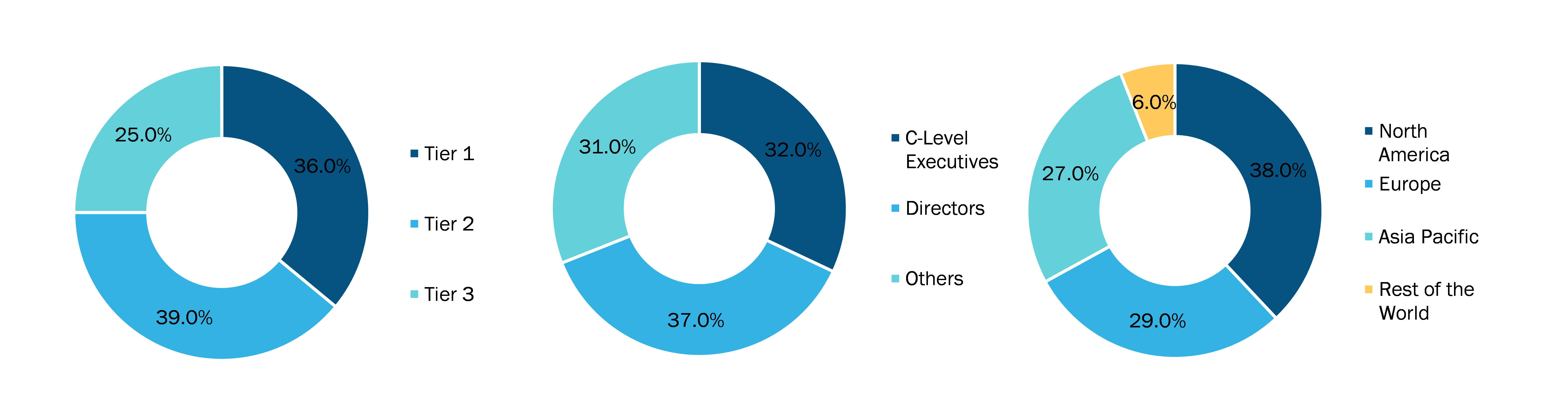

Below is the breakup of our primary respondents by company, designation, and region:

Once we receive the confirmation from primary research sources or primary respondents, we finalize the base year market estimation and forecast the data as per the macroeconomic and microeconomic factors assessed during data collection.

- Data Analysis:

Once data is validated through both secondary as well as primary respondents, we finalize the market estimations by hypothesis formulation and factor analysis at regional and country level.

- Macro-Economic Factor Analysis:

We analyse macroeconomic indicators such the gross domestic product (GDP), increase in the demand for goods and services across industries, technological advancement, regional economic growth, governmental policies, the influence of COVID-19, PEST analysis, and other aspects. This analysis aids in setting benchmarks for various nations/regions and approximating market splits. Additionally, the general trend of the aforementioned components aid in determining the market's development possibilities.

- Country Level Data:

Various factors that are especially aligned to the country are taken into account to determine the market size for a certain area and country, including the presence of vendors, such as headquarters and offices, the country's GDP, demand patterns, and industry growth. To comprehend the market dynamics for the nation, a number of growth variables, inhibitors, application areas, and current market trends are researched. The aforementioned elements aid in determining the country's overall market's growth potential.

- Company Profile:

The “Table of Contents” is formulated by listing and analyzing more than 25 - 30 companies operating in the market ecosystem across geographies. However, we profile only 10 companies as a standard practice in our syndicate reports. These 10 companies comprise leading, emerging, and regional players. Nonetheless, our analysis is not restricted to the 10 listed companies, we also analyze other companies present in the market to develop a holistic view and understand the prevailing trends. The “Company Profiles” section in the report covers key facts, business description, products & services, financial information, SWOT analysis, and key developments. The financial information presented is extracted from the annual reports and official documents of the publicly listed companies. Upon collecting the information for the sections of respective companies, we verify them via various primary sources and then compile the data in respective company profiles. The company level information helps us in deriving the base number as well as in forecasting the market size.

- Developing Base Number:

Aggregation of sales statistics (2020-2022) and macro-economic factor, and other secondary and primary research insights are utilized to arrive at base number and related market shares for 2022. The data gaps are identified in this step and relevant market data is analyzed, collected from paid primary interviews or databases. On finalizing the base year market size, forecasts are developed on the basis of macro-economic, industry and market growth factors and company level analysis.

- Data Triangulation and Final Review:

The market findings and base year market size calculations are validated from supply as well as demand side. Demand side validations are based on macro-economic factor analysis and benchmarks for respective regions and countries. In case of supply side validations, revenues of major companies are estimated (in case not available) based on industry benchmark, approximate number of employees, product portfolio, and primary interviews revenues are gathered. Further revenue from target product/service segment is assessed to avoid overshooting of market statistics. In case of heavy deviations between supply and demand side values, all thes steps are repeated to achieve synchronization.

We follow an iterative model, wherein we share our research findings with Subject Matter Experts (SME’s) and Key Opinion Leaders (KOLs) until consensus view of the market is not formulated – this model negates any drastic deviation in the opinions of experts. Only validated and universally acceptable research findings are quoted in our reports.

We have important check points that we use to validate our research findings – which we call – data triangulation, where we validate the information, we generate from secondary sources with primary interviews and then we re-validate with our internal data bases and Subject matter experts. This comprehensive model enables us to deliver high quality, reliable data in shortest possible time.

Holen Sie sich ein kostenloses Muster für diesen Bericht

Holen Sie sich ein kostenloses Muster für diesen Bericht