Cybersicherheitslösungen schützen vor der unrechtmäßigen oder unbefugten Nutzung elektronischer Daten. Cybersicherheitsdienste sind die übergreifenden Prozesse zur Gewährleistung der Sicherheit und zum Schutz vor gängigen Cyberbedrohungen. Cybersicherheitslösungen zielen auf Malware, Ransomware, Phishing und Distributed-Denial-of-Service-Angriffe (DDoS) ab und nutzen dazu ein breites Spektrum an Netzwerksicherheitsmaßnahmen zum Schutz von Netzwerk, Daten und Systemen. Viele verfügbare Cybersicherheitslösungen umfassen Advanced Persistent Threat, Threat Intelligence, Sicherheits- und Informationsereignismanagement, Schwachstellenmanagement, Antivirus, Firewall und sichere Web-Gateways.

Auswirkungen von COVID-19

Während der COVID-19-Pandemie forderten Regierung und Aufsichtsbehörden öffentliche und private Organisationen auf, neue Praktiken für die Fernarbeit und die Einhaltung sozialer Distanz einzuführen. Während der COVID-19-Pandemie wurde die digitale Geschäftsabwicklung für verschiedene Organisationen weltweit zu einem neuen Business Continuity Plan (BCP). Mit der Einführung von Fernarbeitspraktiken, BYOD-Geräten, dem Trend zur Heimarbeit (WFH) und der weltweiten Internetdurchdringung sind Organisationen und Einzelpersonen anfällig für die Nutzung digitaler Technologien, was den Bedarf an Cybersicherheitslösungen zur Minimierung des Cyberangriffsrisikos erhöht.

Sie erhalten kostenlos Anpassungen an jedem Bericht, einschließlich Teilen dieses Berichts oder einer Analyse auf Länderebene, eines Excel-Datenpakets sowie tolle Angebote und Rabatte für Start-ups und Universitäten.

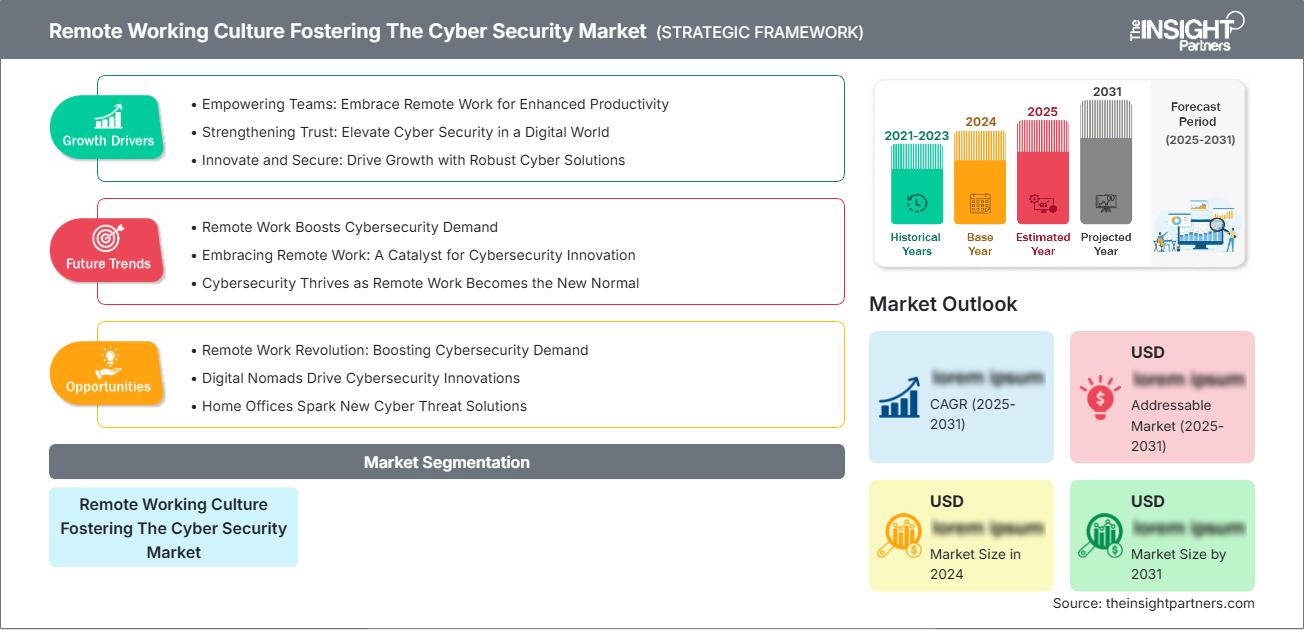

Remote-Arbeitskultur fördert den Cybersicherheitsmarkt und die Geografie (Nordamerika, Europa, Asien-Pazifik sowie Süd- und Mittelamerika)Markt: Strategische Einblicke

-

Holen Sie sich die wichtigsten Markttrends aus diesem Bericht.Dieses KOSTENLOSE Beispiel umfasst Datenanalysen, die von Markttrends bis hin zu Schätzungen und Prognosen reichen.

Wichtige Vorschriften

Die verschiedenen Standards sollen die Cybersicherheit verbessern und zum Risikomanagement beitragen. Beispielsweise legen die Federal Information Processing Standards (FIPS) 140-2 und die Sicherheitsanforderungen für kryptografische Module Standardanforderungen für alle kryptografisch basierten Sicherheitssysteme fest, die von Bundesbehörden zum Schutz sensibler oder wertvoller Daten eingesetzt werden. Internationale, regionale, nationale, Branchen- und Regierungsgruppen entwickeln Cybersicherheitsstandards. Die Hauptaufgabe einer Organisation zur Entwicklung von Standards (SDO) besteht in der Entwicklung freiwilliger Konsensstandards auf internationaler, regionaler oder nationaler Ebene. Einige der Cybersicherheits-Compliance-Standards, die eine solide Grundlage für jede Cybersicherheitsstrategie bilden, sind der Federal Information Security Management Act (FISMA), DFARS (Defense Federal Acquisition Regulation Supplement), Health Insurance Portability and Accountability Act (HIPAA), ISO 22301, ISO/IEC 27001 und das NIST Cybersecurity Framework (CSF).

Regionale Trends

Regional betrachtet hält Nordamerika einen bedeutenden Anteil am globalen Markt für Cybersicherheitslösungen, gefolgt von Europa und dem asiatisch-pazifischen Raum (APAC). Die Präsenz mehrerer namhafter Anbieter von Cybersicherheitslösungen in der Region trägt zum Marktwachstum bei. Wichtige Akteure wie IBM, Microsoft Corporation, Oracle Corporation und Fortinet bieten verbesserte Cybersicherheitslösungen und -dienste an, um den Bedürfnissen der Kunden gerecht zu werden. Darüber hinaus ergreift die Regierung in Ländern wie den USA, Kanada und Mexiko verschiedene Initiativen, um ihre Netzwerkinfrastruktur zu stärken und das Risiko von Cyberangriffen zu minimieren. So genehmigt die kanadische Regierung beispielsweise im Digital Operation Strategic Plan (DOSP) des Landes für 2021–2024 einen zukunftsorientierten, unternehmensweiten Dreijahresplan zur Festlegung der strategischen Ausrichtung für das integrierte Management von Diensten, Informationen, Daten, Informationstechnologie (IT) und Cybersicherheit. Solche Regierungsinitiativen tragen zum Wachstum des Marktes für Cybersicherheitslösungen in Nordamerika bei.

Der Markt für Cybersicherheitslösungen in der Region Asien-Pazifik wird im Prognosezeitraum voraussichtlich die höchste durchschnittliche jährliche Wachstumsrate (CAGR) aufweisen. Die gestiegene Zahl von Cyberangriffen auf staatliche und kritische Infrastrukturen in der Region führt zu erhöhten Investitionen in Cybersicherheitstechnologien, um die Fähigkeiten zur Bedrohungserkennung und -reaktion zu stärken. Laut dem IBM X-Force Threat Intelligence Index verzeichnete Indien im Jahr 2021 nach Japan die zweithöchste Zahl an Cyberangriffen in der Region Asien-Pazifik. Dem Bericht zufolge war der Finanz- und Versicherungssektor in Indien die am stärksten angegriffene Branche (60 %), gefolgt von Fertigung und professionellen Dienstleistungen.

Remote-Arbeitskultur fördert die Cybersicherheit

Die Kultur der Fernarbeit fördert den Cybersicherheitsmarkt und die Geografie (Nordamerika, Europa, Asien-Pazifik sowie Süd- und Mittelamerika) – Marktregionale Einblicke

Die Analysten von The Insight Partners haben die regionalen Trends und Faktoren, die den Markt für Remote-Arbeitskultur und die Geografie (Nordamerika, Europa, Asien-Pazifik sowie Süd- und Mittelamerika) im Prognosezeitraum beeinflussen, ausführlich erläutert. In diesem Abschnitt werden auch die Marktsegmente und die Geografie in Nordamerika, Europa, Asien-Pazifik, dem Nahen Osten und Afrika sowie Süd- und Mittelamerika erörtert.

Remote-Arbeitskultur fördert den Cybersicherheitsmarkt und die Geografie (Nordamerika, Europa, Asien-Pazifik sowie Süd- und Mittelamerika)Marktberichtsumfang

| Berichtsattribut | Details |

|---|---|

| Marktgröße im Jahr 2024 | XX Millionen US-Dollar |

| Marktgröße bis 2031 | XX Millionen US-Dollar |

| Globale CAGR (2025 – 2031)CAGR (2025 - 2031) | XX % |

| Historische Daten | 2021–2023 |

| Prognosezeitraum | 2025–2031 |

| Abgedeckte Segmente | Durch die Remote-Arbeitskultur wird der Cybersicherheitsmarkt gefördertCyber Security Market |

| Abgedeckte Regionen und Länder |

Nordamerika

|

| Marktführer und wichtige Unternehmensprofile |

|

Die Kultur der Fernarbeit fördert den Cybersicherheitsmarkt und seine geografische Lage (Nordamerika, Europa, Asien-Pazifik sowie Süd- und Mittelamerika). Die Dichte der Marktteilnehmer: Verständnis ihrer Auswirkungen auf die Geschäftsdynamik.

Die Kultur der Remote-Arbeit fördert den Cybersicherheitsmarkt und seine geografische Lage (Nordamerika, Europa, Asien-Pazifik sowie Süd- und Mittelamerika). Der Markt wächst rasant, angetrieben durch die steigende Endverbrauchernachfrage aufgrund von Faktoren wie sich entwickelnden Verbraucherpräferenzen, technologischem Fortschritt und einem größeren Bewusstsein für die Produktvorteile. Mit der steigenden Nachfrage erweitern Unternehmen ihr Angebot, entwickeln Innovationen, um den Bedürfnissen der Verbraucher gerecht zu werden, und nutzen neue Trends, was das Marktwachstum weiter ankurbelt.

- Erhalten Sie einen Überblick über die wichtigsten Akteure des Marktes für Remote-Arbeitskultur, die den Cybersicherheitsmarkt und die Geografie (Nordamerika, Europa, Asien-Pazifik sowie Süd- und Mittelamerika) fördert

Wettbewerbsanalyse und aktuelle Entwicklungen

Zu den führenden Akteuren auf dem Markt zählen Fortinet, Oracle Corporation, Microsoft Corporation, Micro Focus International plc, Rapid7, NortonLifeLock Inc. (Symantec Corporation), Trend Micro Inc., FireEye, Check Point Software Technologies, Cisco Systems, Inc. und International Business Machines Corporation. Die Unternehmen konzentrieren sich auf Produkt-Launch-Strategien, um wettbewerbsfähig zu bleiben und einen größeren Kundenstamm zu gewinnen. Einige der jüngsten Entwicklungen sind nachfolgend aufgeführt:

Im Oktober 2021 brachte Comtech Telecommunications eine neue Reihe von Cybersicherheitsprodukten und -diensten auf den Markt, um die Bemühungen der Kunden in den Bereichen Bedrohungsüberwachung und -bewertung, Schulung und Personalentwicklung zu unterstützen.

Im November 2021 brachte Check Point Software Technologies Ltd. seine einheitliche Cybersicherheitsplattform der nächsten Generation, Check Point R81, auf den Markt. Die neue Plattform bietet autonome Bedrohungsprävention für das gesamte verteilte Unternehmen und ermöglicht es IT-Mitarbeitern, selbst komplexeste und dynamischste Netzwerkumgebungen schnell und effizient zu verwalten.

Im September 2021 brachte Bharti Airtel Ltd. eine Reihe von Cybersicherheitslösungen für große, mittlere und kleine Unternehmen auf den Markt, da diese auf digitale und Cloud-Plattformen umsteigen und dadurch die Notwendigkeit steigt, Daten und Informationen vor Online-Angriffen zu schützen.

Im Juli 2021 kündigte Google Cloud zwei neue Sicherheitsangebote an – Confidential VMs und Assured Workloads – für Regierungen, um Kunden erweiterte Sicherheitstools zur Unterstützung der Compliance und Datenvertraulichkeit bereitzustellen.

- Historische Analyse (2 Jahre), Basisjahr, Prognose (7 Jahre) mit CAGR

- PEST- und SWOT-Analyse

- Marktgröße Wert/Volumen – Global, Regional, Land

- Branchen- und Wettbewerbslandschaft

- Excel-Datensatz

Aktuelle Berichte

Erfahrungsberichte

Grund zum Kauf

- Fundierte Entscheidungsfindung

- Marktdynamik verstehen

- Wettbewerbsanalyse

- Kundeneinblicke

- Marktprognosen

- Risikominimierung

- Strategische Planung

- Investitionsbegründung

- Identifizierung neuer Märkte

- Verbesserung von Marketingstrategien

- Steigerung der Betriebseffizienz

- Anpassung an regulatorische Trends

Kostenlose Probe anfordern für - Remote-Arbeitskultur fördert den Cybersicherheitsmarkt und die Geografie (Nordamerika, Europa, Asien-Pazifik sowie Süd- und Mittelamerika)

Kostenlose Probe anfordern für - Remote-Arbeitskultur fördert den Cybersicherheitsmarkt und die Geografie (Nordamerika, Europa, Asien-Pazifik sowie Süd- und Mittelamerika)