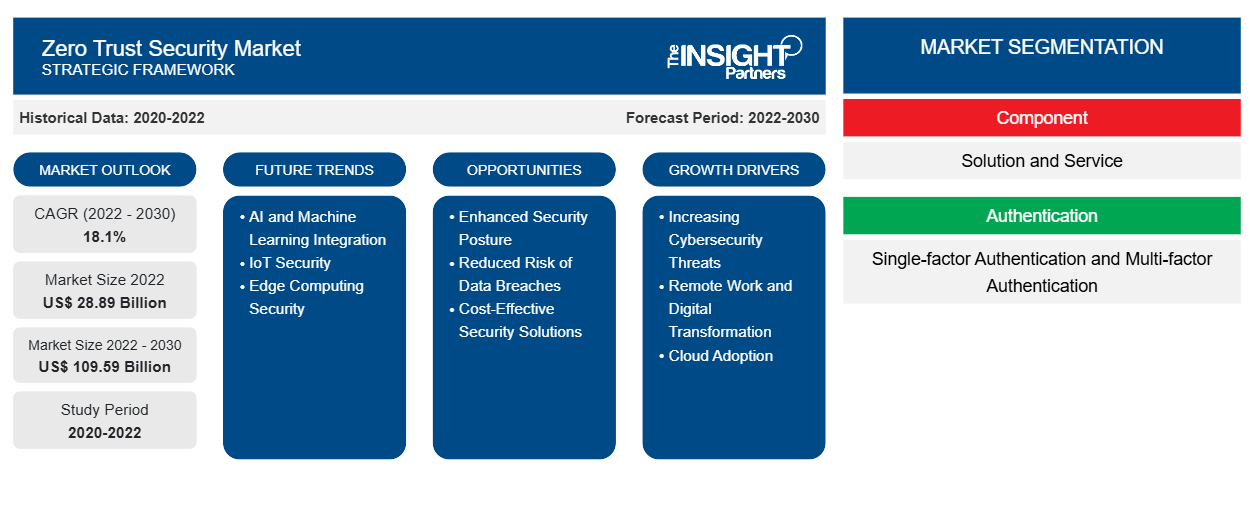

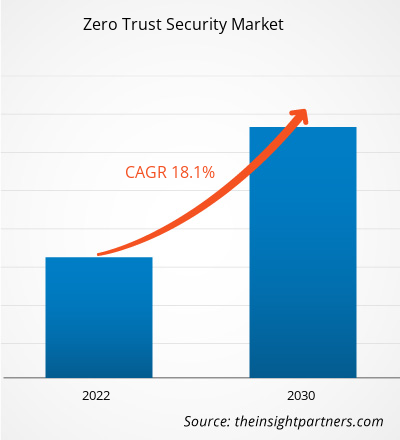

[Forschungsbericht] Der Markt für Zero-Trust-Sicherheit hatte im Jahr 2022 einen Wert von 28,89 Milliarden US-Dollar und soll bis 2030 109,59 Milliarden US-Dollar erreichen; von 2022 bis 2030 wird mit einer durchschnittlichen jährlichen Wachstumsrate von 18,1 % gerechnet.

Perspektive eines Marktanalysten für Zero-Trust-Sicherheit:

Identitäts- und Zugriffsverwaltung (IAM) ist ein entscheidendes Element eines Zero-Trust-Sicherheitsansatzes, da es Organisationen dabei hilft, sicherzustellen, dass nicht autorisierte Benutzer keinen Zugriff auf vertrauliche Ressourcen haben. Durch den Einsatz von IAM-Systemen können Unternehmen Richtlinien festlegen und durchsetzen, um zu bestimmen, welche Person Zugriff auf welche Ressourcen hat, und die Identität von Benutzern und Geräten kontinuierlich überprüfen, um die Sicherheit zu gewährleisten und sicherzustellen, dass sie zum Zugriff auf bestimmte Ressourcen berechtigt sind. Darüber hinaus können IAM-Systeme Unternehmen dabei unterstützen, den Benutzerzugriff auf Ressourcen zu verfolgen und zu erkennen, wenn ein nicht autorisierter Zugriff oder eine unrechtmäßige Aktivität versucht wird. Dies kann Organisationen dabei helfen, mögliche Sicherheitsverletzungen zu identifizieren und zu verhindern. Somit ist es ein wichtiger Vorteil für die Einhaltung gesetzlicher Anforderungen in Bezug auf Datenschutz und -sicherheit. Mit der entsprechenden IAM-Lösung können Unternehmen daher Zero-Trust-Authentifizierungs- und -Autorisierungsmethoden sowie eine Zero-Trust-Verschlüsselung für übertragene und gespeicherte Daten einrichten.

Marktübersicht zu Zero Trust Security:

Der globale Markt für Zero-Trust-Sicherheit verzeichnet ein starkes Wachstum und wird in den kommenden Jahren voraussichtlich weiter wachsen. Zero Trust ist ein Framework, das die Sicherheit der Infrastruktur und Daten eines Unternehmens gewährleistet. Es befasst sich ausschließlich mit den aktuellen Herausforderungen des heutigen Geschäftslebens, einschließlich der Sicherung hybrider Cloud-Umgebungen, Remote-Mitarbeiter und Ransomware-Bedrohungen. Der Markt für Zero-Trust-Sicherheit ist mäßig fragmentiert. Die Marktteilnehmer erweitern ihr Geschäft durch den Einsatz verschiedener Methoden, wie z. B. Erweiterung des Produktportfolios, Serviceerweiterung, Fusionen und Übernahmen (M&A) und Kooperationen. Im Juni 2023 fusionierte AKITA, ein führender Anbieter von Zero-Trust- und Netzwerksicherheitslösungen, mit odixa – einem bedeutenden Anbieter fortschrittlicher Lösungen zur Malware-Prävention. Die Fusion soll es dem neuen Unternehmen ermöglichen, seiner Kundschaft fortschrittliche und umfassende Zero-Trust -Cybersicherheitslösungen anzubieten.

Passen Sie diesen Bericht Ihren Anforderungen an

Sie erhalten kostenlose Anpassungen an jedem Bericht, einschließlich Teilen dieses Berichts oder einer Analyse auf Länderebene, eines Excel-Datenpakets sowie tolle Angebote und Rabatte für Start-ups und Universitäten.

- Holen Sie sich die wichtigsten Markttrends aus diesem Bericht.Dieses KOSTENLOSE Beispiel umfasst eine Datenanalyse von Markttrends bis hin zu Schätzungen und Prognosen.

Markttreiber für Zero-Trust-Sicherheit:

Anstieg von Bring Your Own Device (BYOD) treibt Wachstum im Zero Trust Security-Markt voran

Viele namhafte Datenexperten sind sich einig, dass die generierten Daten im Prognosezeitraum exponentiell wachsen werden. Basierend auf Untersuchungen aus dem Bericht „Data Age 2025“ von Seagate wird die weltweite Datenmenge bis 2025 175 Zettabyte erreichen. Diese Entwicklung ist auf den enormen Anstieg der Zahl der Menschen zurückzuführen, die von zu Hause aus arbeiten, studieren und Streaming-Plattformen nutzen. Daher wird erwartet, dass eine solche Veränderung im Prognosezeitraum lukrative Möglichkeiten für die Akteure auf dem Markt für Zero-Trust-Sicherheit schaffen wird. Darüber hinaus wird erwartet, dass die IT-Infrastruktur aufgrund der Bring-Your-Own-Device-Vorschriften (BYOD), der Nutzung von Business-Apps, der Einführung neuer Plattformen, der Choose-Your-Own-Device-Trends (CYOD) und der Implementierung anderer Technologien komplizierter und vielfältiger wird. Die BYOD- und CYOD-Trends werden in Geschäftsumgebungen aufgrund der raschen Verbesserungen im Bereich des mobilen Computing immer häufiger. Daher können Mitarbeiter jederzeit über mobile Geräte auf Unternehmensdaten zugreifen, was die Mitarbeiterproduktivität steigert. Die Installation von Zero-Trust-Lösungen stellt in solchen Fällen sicher, dass Unternehmensdaten geschützt und vertraulich behandelt werden. Solche Faktoren treiben die Nachfrage nach Lösungen und Diensten der Akteure auf dem Zero-Trust-Sicherheitsmarkt stark an.

Marktsegmentanalyse für Zero-Trust-Sicherheit:

Der Zero-Trust-Sicherheitsmarkt wird anhand von Komponente, Authentifizierung, Bereitstellung, Unternehmensgröße, Anwendung und Endnutzung kategorisiert. Basierend auf der Komponente wird der Zero-Trust-Sicherheitsmarkt in Lösung und Service unterteilt. In Bezug auf die Authentifizierung wird der Markt in Einzelfaktor-Authentifizierung und Multifaktor-Authentifizierung unterteilt. Basierend auf der Bereitstellung wird der Markt in On-Premise und Cloud unterteilt. Basierend auf der Unternehmensgröße wird der Markt in KMU und Großunternehmen unterteilt. In Bezug auf die Anwendung wird der Markt in Endpunkt, Netzwerk und Sonstiges segmentiert. Basierend auf der Endnutzung wird der Markt in BFSI, E-Commerce und Einzelhandel, Gesundheitswesen, IT und Telekommunikation und Sonstiges segmentiert. Geografisch wird der Zero-Trust-Sicherheitsmarkt in Nordamerika, Europa, Asien-Pazifik (APAC), Naher Osten und Afrika (MEA) und Südamerika (SAM) segmentiert.

Die Einzelfaktor-Authentifizierung vereinfacht die Zero-Trust-Authentifizierung, indem sie Benutzern den Zugriff auf mehrere Ressourcen und Systeme mit einem einzigen Satz von Anmeldeinformationen ermöglicht, anstatt für jedes System unterschiedliche Anmeldeinformationen zu verlangen. Dies kann das Benutzererlebnis verbessern und das Risiko verringern, dass Benutzer schwache Passwörter wählen, sowie das Risiko verringern, dass Benutzer Passwörter für mehrere Systeme wiederverwenden. Die Multifaktor-Authentifizierung mag dem Benutzer umständlich erscheinen, gilt aber als sicherer. Durch die Vorgabe mehrerer Authentifizierungsfaktoren können Organisationen sicherstellen, dass nur autorisierte Benutzer auf vertrauliche Ressourcen zugreifen können, indem es Angreifern erschwert wird, sich unrechtmäßigen Zugriff zu verschaffen, selbst wenn es ihnen gelingt, an das Passwort eines Benutzers zu gelangen. Sie wird häufig in Verbindung mit anderen Zero-Trust-Lösungen wie IAM-Systemen verwendet, um eine zusätzliche Sicherheitsebene bereitzustellen.

Regionale Analyse des Zero-Trust-Sicherheitsmarktes:

Die Entwicklung von Datenschutz- und Cybersicherheitsgesetzen in asiatischen Ländern schreitet erheblich voran. Da die Menschen über Mobiltelefone und das Internet der Dinge (IoT) in die neue digitale Realität eintauchen, gibt es eine Zunahme staatlicher Initiativen in Richtung digitaler Identitätsprogramme und invasiver Ansätze zur elektronischen Überwachung. In dieser Hinsicht gewinnt die Anwendung der Datenschutz-Grundverordnung (DSGVO) und der Datenschutzregeln in der Region an Aufmerksamkeit. So hat die Region beispielsweise in China bedeutende Fortschritte gemacht. Es wird angenommen, dass sich APAC im Prognosezeitraum als die am schnellsten wachsende Region herausstellen wird. Die zunehmende Akzeptanz mobiler Geräte in Unternehmen und IoT-Anwendungen ist in erster Linie für das Marktwachstum in der Region verantwortlich. Darüber hinaus ist die zunehmende Einführung von Bring-Your-Own-Device-Richtlinien (BYOD) und Cloud-basierten Lösungen ein weiterer Faktor, der zum Wachstum des Zero-Trust-Sicherheitsmarktes beiträgt. Darüber hinaus wird erwartet, dass das Wachstum bei digitalen Arbeitsplatztrends und die Transformation in Rechenzentren das Wachstum des Zero-Trust-Sicherheitsmarktes im Prognosezeitraum ankurbeln wird.

Regionale Einblicke zum Zero-Trust-Sicherheitsmarkt

Die regionalen Trends und Faktoren, die den Zero Trust Security-Markt während des gesamten Prognosezeitraums beeinflussen, wurden von den Analysten von Insight Partners ausführlich erläutert. In diesem Abschnitt werden auch die Marktsegmente und die Geografie von Zero Trust Security in Nordamerika, Europa, im asiatisch-pazifischen Raum, im Nahen Osten und Afrika sowie in Süd- und Mittelamerika erörtert.

- Holen Sie sich regionale Daten zum Zero-Trust-Sicherheitsmarkt

Umfang des Marktberichts zur Zero-Trust-Sicherheit

| Berichtsattribut | Details |

|---|---|

| Marktgröße im Jahr 2022 | 28,89 Milliarden US-Dollar |

| Marktgröße bis 2030 | 109,59 Milliarden US-Dollar |

| Globale CAGR (2022 - 2030) | 18,1 % |

| Historische Daten | 2020-2022 |

| Prognosezeitraum | 2022–2030 |

| Abgedeckte Segmente | Nach Komponente

|

| Abgedeckte Regionen und Länder | Nordamerika

|

| Marktführer und wichtige Unternehmensprofile |

|

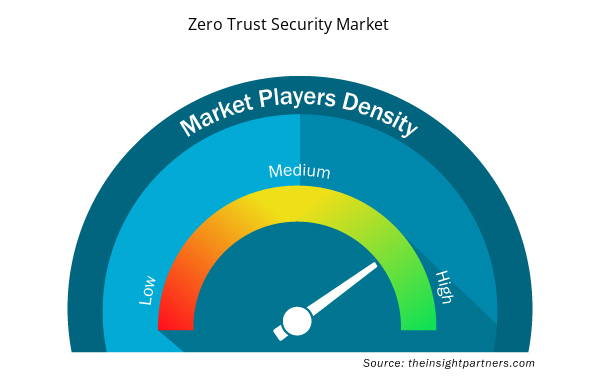

Dichte der Akteure auf dem Zero-Trust-Security-Markt: Die Auswirkungen auf die Geschäftsdynamik verstehen

Der Markt für Zero Trust Security wächst rasant, angetrieben durch die steigende Nachfrage der Endnutzer aufgrund von Faktoren wie sich entwickelnden Verbraucherpräferenzen, technologischen Fortschritten und einem größeren Bewusstsein für die Vorteile des Produkts. Mit steigender Nachfrage erweitern Unternehmen ihr Angebot, entwickeln Innovationen, um die Bedürfnisse der Verbraucher zu erfüllen, und nutzen neue Trends, was das Marktwachstum weiter ankurbelt.

Die Marktteilnehmerdichte bezieht sich auf die Verteilung der Firmen oder Unternehmen, die in einem bestimmten Markt oder einer bestimmten Branche tätig sind. Sie gibt an, wie viele Wettbewerber (Marktteilnehmer) in einem bestimmten Marktraum im Verhältnis zu seiner Größe oder seinem gesamten Marktwert präsent sind.

Die wichtigsten Unternehmen, die auf dem Zero-Trust-Sicherheitsmarkt tätig sind, sind:

- Akamai Technologies Inc

- Cato Networks Ltd.

- Check Point Software Technologies Ltd

- Cisco Systems Inc

- Fortinet Inc

Haftungsausschluss : Die oben aufgeführten Unternehmen sind nicht in einer bestimmten Reihenfolge aufgeführt.

- Überblick über die wichtigsten Akteure auf dem Zero-Trust-Sicherheitsmarkt

Analyse der wichtigsten Akteure auf dem Zero-Trust-Sicherheitsmarkt:

Zu den wichtigsten Akteuren auf dem Zero-Trust-Sicherheitsmarkt gehören Akamai Technologies Inc, Cato Networks Ltd, Check Point Software Technologies Ltd, Cisco Systems Inc, Fortinet Inc, Microsoft Corporation, Okta Inc, Palo Alto Networks Inc, VMWare Inc und Zscaler Inc. Im Rahmen dieser Forschungsstudie wurden mehrere andere große Unternehmen analysiert, um einen ganzheitlichen Überblick über das Ökosystem des Zero-Trust-Sicherheitsmarktes zu erhalten.

Aktuelle Entwicklungen auf dem Zero-Trust-Sicherheitsmarkt:

Die Akteure auf dem Zero-Trust-Sicherheitsmarkt setzen in hohem Maße auf anorganische und organische Strategien. Nachfolgend sind einige wichtige Entwicklungen auf dem Zero-Trust-Sicherheitsmarkt aufgeführt:

- Im August 2023 gab Check Point Software, ein führendes Cybersicherheitsunternehmen, die Übernahme des Secure Access Service Edge (SASE)- und Netzwerksicherheitsanbieters Perimeter 81 für 490 Millionen US-Dollar bekannt, um sein Angebot für Sicherheit über den Netzwerkperimeter hinaus zu erweitern. Das erstgenannte Unternehmen plant, die Zero-Trust-Netzwerkzugriffs- und Rapid-Deployment-Technologie des letzteren in seine bestehende Infinity-Produktarchitektur zu integrieren.

- Im März 2023 gab Hewlett Packard Enterprise seinen Plan bekannt, das israelische Cyber-Startup Axis Security zu übernehmen. Letzteres Unternehmen bietet cloudbasierte Security Services Edge (SSE)-Lösungen an, die den Zugriff auf Unternehmens- und öffentliche Cloud-Ressourcen ermöglichen.

- Historische Analyse (2 Jahre), Basisjahr, Prognose (7 Jahre) mit CAGR

- PEST- und SWOT-Analyse

- Marktgröße Wert/Volumen – Global, Regional, Land

- Branche und Wettbewerbsumfeld

- Excel-Datensatz

Report Coverage

Revenue forecast, Company Analysis, Industry landscape, Growth factors, and Trends

Segment Covered

This text is related

to segments covered.

Regional Scope

North America, Europe, Asia Pacific, Middle East & Africa, South & Central America

Country Scope

This text is related

to country scope.

Häufig gestellte Fragen

The global zero trust security market was estimated to be US$ 28.89 billion in 2022 and is expected to grow at a CAGR of 18.1% during the period 2022 - 2030.

Increased demand for cloud, and rise in bring your own device (BYOD) trend are the major factors that propel the global zero trust security market.

Growing adoption of automation in healthcare sector is expected to positively impact and play a significant role in the global zero trust security market in the coming years.

The incremental growth expected to be recorded for the global zero trust security market during the forecast period is US$ 80.70 billion.

The global zero trust security market is expected to reach US$ 109.59 billion by 2030.

The key players holding majority shares in the global zero trust security market are Check Point Software, Cisco Systems, Fortinet, Palo Alto Networks, and Zscaler.

Trends and growth analysis reports related to Technology, Media and Telecommunications : READ MORE..

The List of Companies - Zero Trust Security Market

- Akamai Technologies Inc

- Cato Networks Ltd.

- Check Point Software Technologies Ltd

- Cisco Systems Inc

- Fortinet Inc

- Microsoft Corporation

- Okta Inc

- Palo Alto Networks Inc

- VMWare Inc

- Zscaler Inc

The Insight Partners performs research in 4 major stages: Data Collection & Secondary Research, Primary Research, Data Analysis and Data Triangulation & Final Review.

- Data Collection and Secondary Research:

As a market research and consulting firm operating from a decade, we have published and advised several client across the globe. First step for any study will start with an assessment of currently available data and insights from existing reports. Further, historical and current market information is collected from Investor Presentations, Annual Reports, SEC Filings, etc., and other information related to company’s performance and market positioning are gathered from Paid Databases (Factiva, Hoovers, and Reuters) and various other publications available in public domain.

Several associations trade associates, technical forums, institutes, societies and organization are accessed to gain technical as well as market related insights through their publications such as research papers, blogs and press releases related to the studies are referred to get cues about the market. Further, white papers, journals, magazines, and other news articles published in last 3 years are scrutinized and analyzed to understand the current market trends.

- Primary Research:

The primarily interview analysis comprise of data obtained from industry participants interview and answers to survey questions gathered by in-house primary team.

For primary research, interviews are conducted with industry experts/CEOs/Marketing Managers/VPs/Subject Matter Experts from both demand and supply side to get a 360-degree view of the market. The primary team conducts several interviews based on the complexity of the markets to understand the various market trends and dynamics which makes research more credible and precise.

A typical research interview fulfils the following functions:

- Provides first-hand information on the market size, market trends, growth trends, competitive landscape, and outlook

- Validates and strengthens in-house secondary research findings

- Develops the analysis team’s expertise and market understanding

Primary research involves email interactions and telephone interviews for each market, category, segment, and sub-segment across geographies. The participants who typically take part in such a process include, but are not limited to:

- Industry participants: VPs, business development managers, market intelligence managers and national sales managers

- Outside experts: Valuation experts, research analysts and key opinion leaders specializing in the electronics and semiconductor industry.

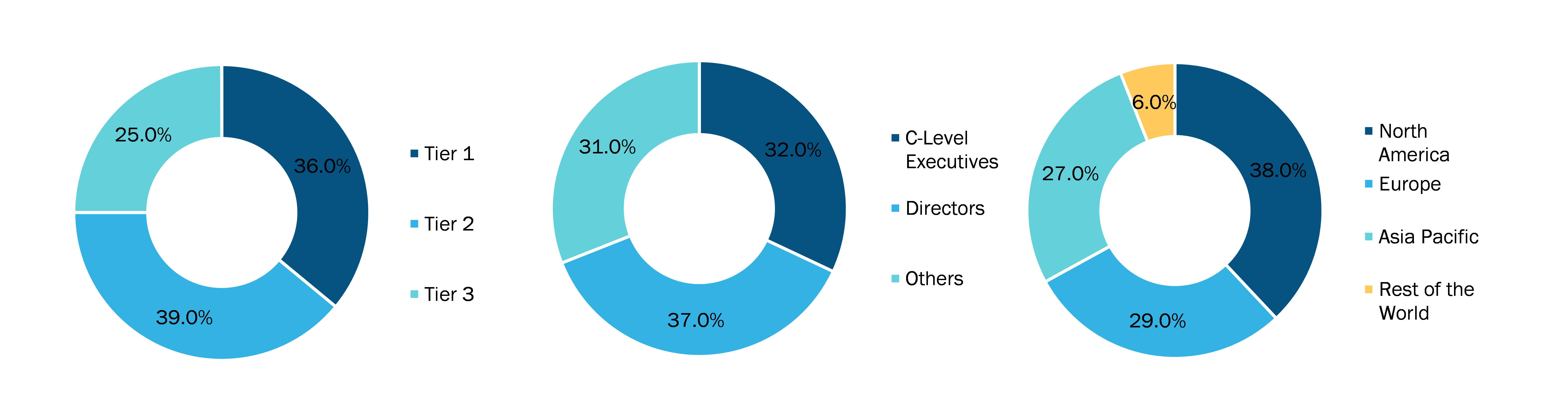

Below is the breakup of our primary respondents by company, designation, and region:

Once we receive the confirmation from primary research sources or primary respondents, we finalize the base year market estimation and forecast the data as per the macroeconomic and microeconomic factors assessed during data collection.

- Data Analysis:

Once data is validated through both secondary as well as primary respondents, we finalize the market estimations by hypothesis formulation and factor analysis at regional and country level.

- Macro-Economic Factor Analysis:

We analyse macroeconomic indicators such the gross domestic product (GDP), increase in the demand for goods and services across industries, technological advancement, regional economic growth, governmental policies, the influence of COVID-19, PEST analysis, and other aspects. This analysis aids in setting benchmarks for various nations/regions and approximating market splits. Additionally, the general trend of the aforementioned components aid in determining the market's development possibilities.

- Country Level Data:

Various factors that are especially aligned to the country are taken into account to determine the market size for a certain area and country, including the presence of vendors, such as headquarters and offices, the country's GDP, demand patterns, and industry growth. To comprehend the market dynamics for the nation, a number of growth variables, inhibitors, application areas, and current market trends are researched. The aforementioned elements aid in determining the country's overall market's growth potential.

- Company Profile:

The “Table of Contents” is formulated by listing and analyzing more than 25 - 30 companies operating in the market ecosystem across geographies. However, we profile only 10 companies as a standard practice in our syndicate reports. These 10 companies comprise leading, emerging, and regional players. Nonetheless, our analysis is not restricted to the 10 listed companies, we also analyze other companies present in the market to develop a holistic view and understand the prevailing trends. The “Company Profiles” section in the report covers key facts, business description, products & services, financial information, SWOT analysis, and key developments. The financial information presented is extracted from the annual reports and official documents of the publicly listed companies. Upon collecting the information for the sections of respective companies, we verify them via various primary sources and then compile the data in respective company profiles. The company level information helps us in deriving the base number as well as in forecasting the market size.

- Developing Base Number:

Aggregation of sales statistics (2020-2022) and macro-economic factor, and other secondary and primary research insights are utilized to arrive at base number and related market shares for 2022. The data gaps are identified in this step and relevant market data is analyzed, collected from paid primary interviews or databases. On finalizing the base year market size, forecasts are developed on the basis of macro-economic, industry and market growth factors and company level analysis.

- Data Triangulation and Final Review:

The market findings and base year market size calculations are validated from supply as well as demand side. Demand side validations are based on macro-economic factor analysis and benchmarks for respective regions and countries. In case of supply side validations, revenues of major companies are estimated (in case not available) based on industry benchmark, approximate number of employees, product portfolio, and primary interviews revenues are gathered. Further revenue from target product/service segment is assessed to avoid overshooting of market statistics. In case of heavy deviations between supply and demand side values, all thes steps are repeated to achieve synchronization.

We follow an iterative model, wherein we share our research findings with Subject Matter Experts (SME’s) and Key Opinion Leaders (KOLs) until consensus view of the market is not formulated – this model negates any drastic deviation in the opinions of experts. Only validated and universally acceptable research findings are quoted in our reports.

We have important check points that we use to validate our research findings – which we call – data triangulation, where we validate the information, we generate from secondary sources with primary interviews and then we re-validate with our internal data bases and Subject matter experts. This comprehensive model enables us to deliver high quality, reliable data in shortest possible time.

Holen Sie sich ein kostenloses Muster für diesen Bericht

Holen Sie sich ein kostenloses Muster für diesen Bericht