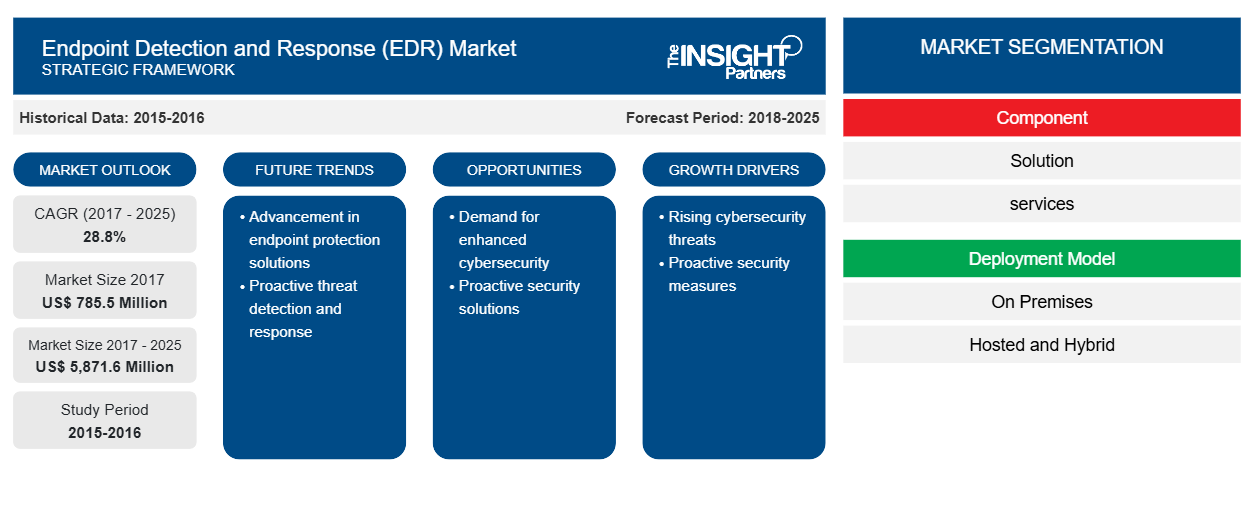

Se espera que el mercado de detección y respuesta en puntos finales crezca de US$ 785,5 millones en 2017 a US$ 5.871,6 millones en 2025 a una CAGR del 28,8 % entre 2018 y 2025.

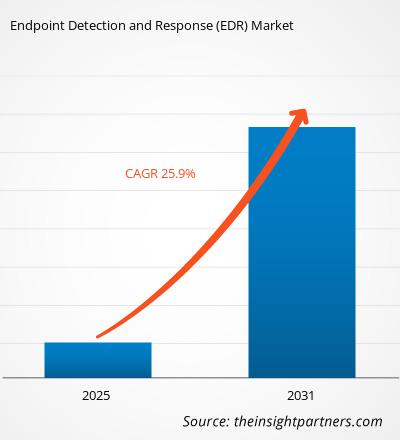

Endpoint Detection and Response (EDR) son soluciones de seguridad diseñadas para ayudar a las organizaciones a comprender la cadena de ataque, detectar actividad sospechosa en los endpoints y facilitar al administrador una respuesta rápida y adecuada. Además, detecta incidentes, confirma y prioriza riesgos y previene ataques en los sistemas. EDR ofrece automatización, integración de datos y brinda soporte avanzado a los sistemas de almacenamiento de datos de las organizaciones. Los EDR son sistemas que almacenan comportamientos y eventos a nivel de sistema de endpoint, por ejemplo, eventos de archivos, registros, procesos, memoria y red. Estas soluciones son ampliamente adoptadas en la amplia gama de verticales de la industria, como BFSI, atención médica, comercio minorista, gobierno y TI y telecomunicaciones, entre otros. Un aumento en la demanda para reducir el riesgo de seguridad de TI, la capacidad de reducir el tiempo de respuesta y detectar incidentes de piratería y malware, y el aumento de las instancias de ataques dirigidos a endpoints empresariales están impulsando el mercado global de EDR. Se espera que la región del mercado de detección y respuesta de endpoints de América del Sur sea testigo de una tasa de crecimiento CAGR del 29,0% en los próximos años.

Perspectivas del mercado de detección y respuesta en endpoints

Aumento de la demanda para minimizar las amenazas cibernéticas

La detección y respuesta de endpoints (EDR) tiene una gran demanda debido al aumento de los requisitos de las empresas para una protección avanzada contra amenazas. El objetivo principal del sistema EDR es mejorar la visibilidad de los eventos de los endpoints y mejorar la detección de amenazas y los tiempos de respuesta. Anticipa las amenazas y evalúa los riesgos, la detección de amenazas y la respuesta rápida para investigar incidentes. Además, detecta incidentes, confirma y prioriza los riesgos y previene ataques en los sistemas. EDR es una tecnología de ciberseguridad que responde a las amenazas avanzadas y aborda la necesidad de un monitoreo continuo. Estas soluciones detectan amenazas ocultas sofisticadas sin la necesidad de ningún IOC alimentado externamente. Actualmente, la gestión de riesgos de datos es necesaria para cualquier organización o empresa que almacene información y datos valiosos y confidenciales. En las amenazas cibernéticas en constante cambio de la actualidad, es importante proteger los datos para reducir el riesgo que afecta a los valores comerciales y financieros. Por lo tanto, la implementación de EDR proporciona a la organización una mejor visibilidad para encontrar y detener malware, un menor riesgo de violación y amenazas avanzadas. Por lo tanto, el aumento de la demanda para disminuir el riesgo de TI está impulsando el crecimiento del mercado. Posteriormente, impulsará el crecimiento del mercado de detección y respuesta de endpoints en los próximos años.

Mercado de detección y respuesta en puntos finales -

Personalice este informe según sus necesidades

Obtendrá personalización en cualquier informe, sin cargo, incluidas partes de este informe o análisis a nivel de país, paquete de datos de Excel, así como también grandes ofertas y descuentos para empresas emergentes y universidades.

- Obtenga las principales tendencias clave del mercado de este informe.Esta muestra GRATUITA incluirá análisis de datos, desde tendencias del mercado hasta estimaciones y pronósticos.

Creciente demanda de mejores tiempos de respuesta ante incidentes

Las principales capacidades asociadas con el empleo de sistemas EDR son el tiempo reducido para detectar y responder a las incidencias de malware. Además, EDR ofrece automatización, integración de datos y proporciona soporte avanzado a los sistemas de almacenamiento de datos de las organizaciones . Las soluciones EDR deben ser capaces de detectar rápidamente y detectar amenazas para proteger la información confidencial de la organización e infiltrar malware. EDR son sistemas que almacenan comportamientos y eventos a nivel de sistema de punto final, por ejemplo, eventos de archivo, registro, proceso, memoria y red. Se diferencia de la plataforma de protección de punto final (EPP), como antimalware y antivirus, que no se centran en detener automáticamente las amenazas en la fase previa a la ejecución. EDR se centra más en la visibilidad correcta del punto final junto con una visión precisa para descubrir y responder a amenazas avanzadas en múltiples puntos finales. Por lo tanto, la capacidad de reducir el tiempo de respuesta y detectar incidentes de malware está impulsando el crecimiento del mercado de EDR. Por lo tanto, se espera que el creciente énfasis en la mejora proporcione numerosas oportunidades rentables para los actores del mercado de detección y respuesta de puntos finales en los próximos años.

Mercado de detección y respuesta de endpoints: componente

En el mercado global de detección y respuesta de endpoints para el segmento de tipo suspensión, actualmente, muchas de las empresas están optando por la tecnología EDR para proteger su valiosa y confidencial información. Los endpoints comprometidos son la táctica para crear un punto de apoyo en una red, por lo tanto, la detección y respuesta rápidas a endpoints como computadoras portátiles, computadoras de escritorio y servidores son esenciales para la seguridad de TI. Numerosos actores de la industria están proporcionando soluciones como detección y prevención automatizada de amenazas para amenazas conocidas y desconocidas, ayuda para identificar actividades maliciosas y aprendizaje automático y análisis. También recopila, procesa y analiza todas las actividades de los endpoints. La solución proporcionada por los proveedores de EDR se implementa en dispositivos de endpoints para inhibir ataques de malware basados en archivos, identificar actividad maliciosa, proteger centros de datos virtualizados y brindar capacidades de investigación para incidentes y alertas de seguridad dinámicas.

Mercado de detección y respuesta en endpoints: modelo de implementación

Para el mercado global de detección y respuesta de endpoints por segmento de implementación alojada, los servicios EDR alojados permiten que un agente de seguridad basado en sistemas consulte la nube si un usuario accede a una URL sospechosa y responda en consecuencia. Una arquitectura de defensa contra amenazas basada en una base alojada mejora la eficiencia general de detección de amenazas. Un sistema de detección basado en la nube es vital para las empresas de gran escala con el fin de mitigar las cargas de trabajo y los servicios a la infraestructura de nube pública. Proporciona una visibilidad completa de los entornos de nube en comparación con los sistemas de detección de intrusiones tradicionales. Sin embargo, implica consumo de tiempo, recursos y presupuesto para la detección de intrusiones basada en la nube para comprar y administrar una solución de punto de seguridad. En el uso general, el modelo de implementación alojada proporciona una solución con más flexibilidad, integridad y capacidad de gestión mejorada. Ofrece al usuario una respuesta rápida, elimina el ciclo de actualización y mantenimiento, y la implementación en la nube permite la respuesta al incidente remoto y reduce el tiempo de respuesta. Una solución de seguridad de endpoints de implementación en la nube de próxima generación protege una gestión más sencilla, escalabilidad y entrega de inteligencia de amenazas en tiempo real. Se espera que el modelo de implementación alojado en el mercado global de detección y respuesta de endpoints registre una CAGR del 33,0 % durante el período de pronóstico.

Las estrategias como la adquisición, la iniciativa de mercado y el nuevo desarrollo se consideraron las más adoptadas en el mercado global de detección y respuesta de puntos terminales. A continuación, se enumeran algunas de las estrategias recientes de algunos de los actores que operan en el panorama del mercado de detección y respuesta de puntos terminales:

2018: CounterTack cierra la adquisición de GoSecure, Inc., proveedor con sede en Canadá de soluciones de detección y respuesta gestionadas en materia de ciberseguridad. Esta adquisición amplía la asociación anterior con GoSecure y la convierte en la "mejor plataforma de detección y respuesta gestionadas en su clase" para atender a los consumidores nacionales e internacionales de CounterTack. La transacción también mejoraría los productos de CounterTack para todas las empresas, independientemente del tipo de implementación.

2018: Carbon Black respalda VMware Workspace ONE Trust Network, un nuevo enfoque de seguridad que integra Workspace ONE, una plataforma de espacio de trabajo digital, con un socio de seguridad de confianza para brindar seguridad analítica y automatizada en el espacio de trabajo digital. La colaboración también apunta a mejorar la seguridad del centro de datos y la nube.

2015: Tanium y Palo Alto Networks, la empresa de seguridad de última generación, anunciaron la formación de una alianza estratégica. A través de esta alianza, Tanium podrá recibir indicadores maliciosos y confirmar la existencia de cualquier amenaza cibernética y compartir la información con Palo Alto Networks, donde las protecciones de la red y los puntos finales se mejoran de forma continua.

Perspectivas regionales del mercado de detección y respuesta en puntos finales (EDR)

Los analistas de Insight Partners explicaron en detalle las tendencias y los factores regionales que influyen en el mercado de detección y respuesta de endpoints (EDR) durante el período de pronóstico. Esta sección también analiza los segmentos y la geografía del mercado de detección y respuesta de endpoints (EDR) en América del Norte, Europa, Asia Pacífico, Oriente Medio y África, y América del Sur y Central.

- Obtenga datos regionales específicos para el mercado de detección y respuesta de puntos finales (EDR)

Alcance del informe de mercado de detección y respuesta en puntos finales (EDR)

| Atributo del informe | Detalles |

|---|---|

| Tamaño del mercado en 2017 | US$ 785,5 millones |

| Tamaño del mercado en 2025 | US$ 5.871,6 millones |

| CAGR global (2017-2025) | 28,8% |

| Datos históricos | 2015-2016 |

| Período de pronóstico | 2018-2025 |

| Segmentos cubiertos | Por componente

|

| Regiones y países cubiertos | América del norte

|

| Líderes del mercado y perfiles de empresas clave |

|

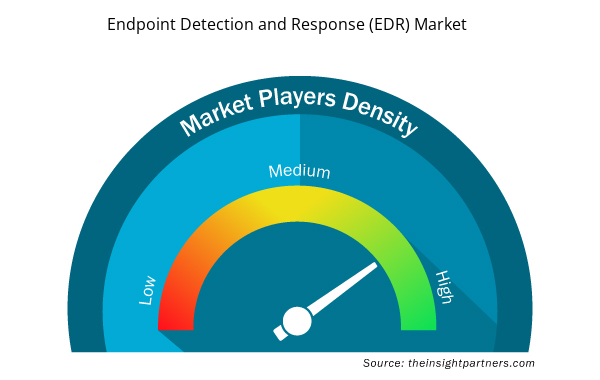

Densidad de actores del mercado: comprensión de su impacto en la dinámica empresarial

El mercado de detección y respuesta en puntos finales (EDR) está creciendo rápidamente, impulsado por la creciente demanda de los usuarios finales debido a factores como la evolución de las preferencias de los consumidores, los avances tecnológicos y una mayor conciencia de los beneficios del producto. A medida que aumenta la demanda, las empresas amplían sus ofertas, innovan para satisfacer las necesidades de los consumidores y aprovechan las tendencias emergentes, lo que impulsa aún más el crecimiento del mercado.

La densidad de actores del mercado se refiere a la distribución de las empresas o firmas que operan dentro de un mercado o industria en particular. Indica cuántos competidores (actores del mercado) están presentes en un espacio de mercado determinado en relación con su tamaño o valor total de mercado.

Las principales empresas que operan en el mercado de detección y respuesta de puntos finales (EDR) son:

- Negro de carbón, Inc.

- Sistemas Cisco, Inc.

- CrowdStrike, Inc.

- Guardián digital

- FireEye, Inc.

Descargo de responsabilidad : Las empresas enumeradas anteriormente no están clasificadas en ningún orden particular.

- Obtenga una descripción general de los principales actores clave del mercado de detección y respuesta de puntos finales (EDR)

Segmentación del mercado global de detección y respuesta en puntos finales

Mercado de detección y respuesta en puntos finales: por componente

- Soluciones

- Servicios

- Servicios profesionales

- Servicios gestionados

Mercado de detección y respuesta en endpoints: por modelo de implementación

- En las instalaciones

- Alojado

- Híbrido

Mercado de detección y respuesta en endpoints: por tamaño de organización

- Pequeñas y medianas empresas

- Grandes empresas

Mercado de detección y respuesta en endpoints: por sector vertical

- Cuidado de la salud

- Minorista

- BFSI

- Gobierno

- Informática y telecomunicaciones

- Fabricación

- Otros

Mercado de detección y respuesta en puntos finales: por geografía

América del norte

- A NOSOTROS

- Canadá

- México

Europa

- Francia

- Alemania

- Italia

- España

- Reino Unido

Asia-Pacífico (APAC)

- Japón

- Porcelana

- India

- Australia

Oriente Medio y África

- Arabia Saudita

- Sudáfrica

- Emiratos Árabes Unidos

Sudamerica

- Brasil

Perfiles de empresas del mercado de detección y respuesta en endpoints

- Negro de carbón, Inc.

- Sistemas Cisco, Inc.

- CrowdStrike, Inc.

- Guardián digital

- FireEye, Inc.

- Corporación de texto abierto

- Corporación Symantec

- Cable de viaje, Inc.

- Compañía

- Ciberreason Inc.

- Seguridad RSA LLC

- Contraataque

- Análisis histórico (2 años), año base, pronóstico (7 años) con CAGR

- Análisis PEST y FODA

- Tamaño del mercado Valor/volumen: global, regional, nacional

- Industria y panorama competitivo

- Conjunto de datos de Excel

- Predictive Maintenance Market

- Glycomics Market

- Portable Power Station Market

- Non-Emergency Medical Transportation Market

- Cut Flowers Market

- Hydrogen Storage Alloys Market

- Social Employee Recognition System Market

- Bathroom Vanities Market

- Bio-Based Ethylene Market

- Transdermal Drug Delivery System Market

Report Coverage

Revenue forecast, Company Analysis, Industry landscape, Growth factors, and Trends

Segment Covered

This text is related

to segments covered.

Regional Scope

North America, Europe, Asia Pacific, Middle East & Africa, South & Central America

Country Scope

This text is related

to country scope.

Trends and growth analysis reports related to Technology, Media and Telecommunications : READ MORE..

The List of Companies

1. Carbon Black, Inc.

2. Cisco Systems, Inc.

3. CrowdStrike, Inc.

4. Digital Guardian

5. FireEye, Inc.

6. Open Text Corporation

7. Symantec Corporation

8. Tripwire, Inc.

9. Tanium Inc.

10. Cyberreason Inc.

11. RSA Security LLC

12. CounterTack.

The Insight Partners performs research in 4 major stages: Data Collection & Secondary Research, Primary Research, Data Analysis and Data Triangulation & Final Review.

- Data Collection and Secondary Research:

As a market research and consulting firm operating from a decade, we have published and advised several client across the globe. First step for any study will start with an assessment of currently available data and insights from existing reports. Further, historical and current market information is collected from Investor Presentations, Annual Reports, SEC Filings, etc., and other information related to company’s performance and market positioning are gathered from Paid Databases (Factiva, Hoovers, and Reuters) and various other publications available in public domain.

Several associations trade associates, technical forums, institutes, societies and organization are accessed to gain technical as well as market related insights through their publications such as research papers, blogs and press releases related to the studies are referred to get cues about the market. Further, white papers, journals, magazines, and other news articles published in last 3 years are scrutinized and analyzed to understand the current market trends.

- Primary Research:

The primarily interview analysis comprise of data obtained from industry participants interview and answers to survey questions gathered by in-house primary team.

For primary research, interviews are conducted with industry experts/CEOs/Marketing Managers/VPs/Subject Matter Experts from both demand and supply side to get a 360-degree view of the market. The primary team conducts several interviews based on the complexity of the markets to understand the various market trends and dynamics which makes research more credible and precise.

A typical research interview fulfils the following functions:

- Provides first-hand information on the market size, market trends, growth trends, competitive landscape, and outlook

- Validates and strengthens in-house secondary research findings

- Develops the analysis team’s expertise and market understanding

Primary research involves email interactions and telephone interviews for each market, category, segment, and sub-segment across geographies. The participants who typically take part in such a process include, but are not limited to:

- Industry participants: VPs, business development managers, market intelligence managers and national sales managers

- Outside experts: Valuation experts, research analysts and key opinion leaders specializing in the electronics and semiconductor industry.

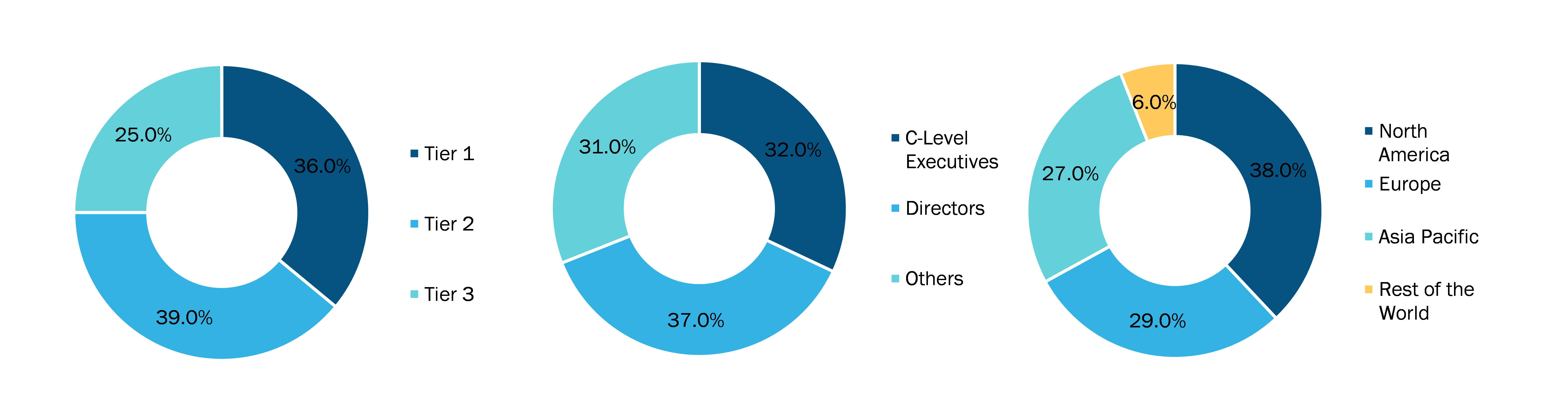

Below is the breakup of our primary respondents by company, designation, and region:

Once we receive the confirmation from primary research sources or primary respondents, we finalize the base year market estimation and forecast the data as per the macroeconomic and microeconomic factors assessed during data collection.

- Data Analysis:

Once data is validated through both secondary as well as primary respondents, we finalize the market estimations by hypothesis formulation and factor analysis at regional and country level.

- Macro-Economic Factor Analysis:

We analyse macroeconomic indicators such the gross domestic product (GDP), increase in the demand for goods and services across industries, technological advancement, regional economic growth, governmental policies, the influence of COVID-19, PEST analysis, and other aspects. This analysis aids in setting benchmarks for various nations/regions and approximating market splits. Additionally, the general trend of the aforementioned components aid in determining the market's development possibilities.

- Country Level Data:

Various factors that are especially aligned to the country are taken into account to determine the market size for a certain area and country, including the presence of vendors, such as headquarters and offices, the country's GDP, demand patterns, and industry growth. To comprehend the market dynamics for the nation, a number of growth variables, inhibitors, application areas, and current market trends are researched. The aforementioned elements aid in determining the country's overall market's growth potential.

- Company Profile:

The “Table of Contents” is formulated by listing and analyzing more than 25 - 30 companies operating in the market ecosystem across geographies. However, we profile only 10 companies as a standard practice in our syndicate reports. These 10 companies comprise leading, emerging, and regional players. Nonetheless, our analysis is not restricted to the 10 listed companies, we also analyze other companies present in the market to develop a holistic view and understand the prevailing trends. The “Company Profiles” section in the report covers key facts, business description, products & services, financial information, SWOT analysis, and key developments. The financial information presented is extracted from the annual reports and official documents of the publicly listed companies. Upon collecting the information for the sections of respective companies, we verify them via various primary sources and then compile the data in respective company profiles. The company level information helps us in deriving the base number as well as in forecasting the market size.

- Developing Base Number:

Aggregation of sales statistics (2020-2022) and macro-economic factor, and other secondary and primary research insights are utilized to arrive at base number and related market shares for 2022. The data gaps are identified in this step and relevant market data is analyzed, collected from paid primary interviews or databases. On finalizing the base year market size, forecasts are developed on the basis of macro-economic, industry and market growth factors and company level analysis.

- Data Triangulation and Final Review:

The market findings and base year market size calculations are validated from supply as well as demand side. Demand side validations are based on macro-economic factor analysis and benchmarks for respective regions and countries. In case of supply side validations, revenues of major companies are estimated (in case not available) based on industry benchmark, approximate number of employees, product portfolio, and primary interviews revenues are gathered. Further revenue from target product/service segment is assessed to avoid overshooting of market statistics. In case of heavy deviations between supply and demand side values, all thes steps are repeated to achieve synchronization.

We follow an iterative model, wherein we share our research findings with Subject Matter Experts (SME’s) and Key Opinion Leaders (KOLs) until consensus view of the market is not formulated – this model negates any drastic deviation in the opinions of experts. Only validated and universally acceptable research findings are quoted in our reports.

We have important check points that we use to validate our research findings – which we call – data triangulation, where we validate the information, we generate from secondary sources with primary interviews and then we re-validate with our internal data bases and Subject matter experts. This comprehensive model enables us to deliver high quality, reliable data in shortest possible time.

Obtenga una muestra gratuita de este informe

Obtenga una muestra gratuita de este informe