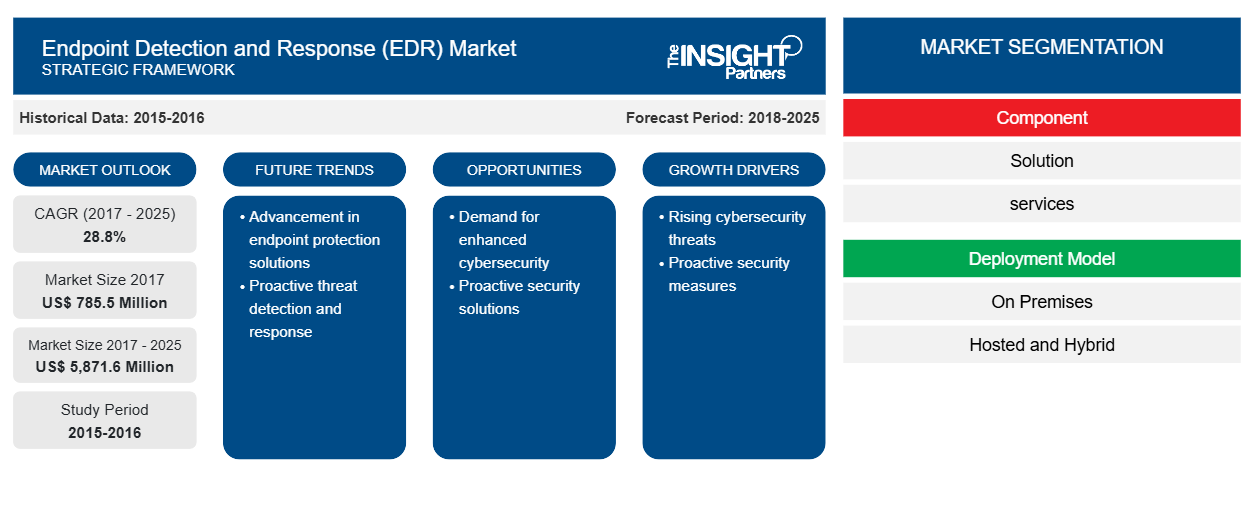

Si prevede che il mercato di Endpoint Detection and Response crescerà da 785,5 milioni di dollari nel 2017 a 5.871,6 milioni di dollari entro il 2025, con un CAGR del 28,8% tra il 2018 e il 2025.

Endpoint Detection and Response (EDR) sono soluzioni di sicurezza progettate per aiutare le organizzazioni a comprendere la catena di attacco, per rilevare attività sospette sugli endpoint e facilitare l'amministratore con una risposta rapida e appropriata. Inoltre, rileva incidenti, conferma e dà priorità ai rischi e previene gli attacchi nei sistemi. EDR fornisce automazione, integrazione dei dati e fornisce supporto avanzato ai sistemi di archiviazione dati delle organizzazioni. EDR è un sistema che archivia comportamenti ed eventi a livello di sistema endpoint, ad esempio file, registro, processo, memoria ed eventi di rete. Queste soluzioni sono ampiamente adottate in un'ampia gamma di settori verticali del settore come BFSI, sanità, vendita al dettaglio, governo e IT e telecomunicazioni, tra gli altri. Un aumento della domanda per ridurre il rischio di sicurezza IT, la capacità di ridurre il tempo di risposta e rilevare incidenti di hacking e malware e l'aumento dei casi di attacchi mirati agli endpoint aziendali stanno guidando il mercato EDR globale. Si prevede che la regione del mercato di endpoint detection and response del Sud America registrerà un tasso di crescita CAGR del 29,0% nei prossimi anni.

Approfondimenti di mercato su Endpoint Detection and Response

Aumento della domanda per ridurre al minimo le minacce informatiche

Endpoint detection and response (EDR) è richiesto a causa dell'aumento della richiesta da parte delle aziende di protezione avanzata dalle minacce. Lo scopo principale del sistema EDR è migliorare la visibilità degli eventi endpoint e migliorare i tempi di risposta e rilevamento delle minacce. Anticipa le minacce e valuta i rischi, il rilevamento delle minacce e la risposta rapida per indagare sugli incidenti. Inoltre, rileva gli incidenti, conferma e dà priorità ai rischi e previene gli attacchi nei sistemi. EDR è una tecnologia di sicurezza informatica che risponde alle minacce avanzate e affronta la necessità di un monitoraggio continuo. Queste soluzioni rilevano minacce nascoste sofisticate senza la necessità di IOC alimentati esternamente. Attualmente, la gestione del rischio dei dati è necessaria per qualsiasi organizzazione o azienda che archivi informazioni e dati preziosi e sensibili. Nelle minacce informatiche in continua evoluzione di oggi, è importante proteggere i dati per ridurre il rischio che influisce sui valori aziendali e finanziari. Pertanto, l'implementazione di EDR fornisce all'organizzazione una migliore visibilità per trovare e fermare malware, ridurre il rischio di violazione e minacce avanzate. Pertanto, l'aumento della domanda per ridurre il rischio IT sta alimentando la crescita del mercato. Di conseguenza, guiderà la crescita del mercato del rilevamento e della risposta agli endpoint negli anni a venire.

Mercato di rilevamento e risposta degli endpoint -

Personalizza questo report in base alle tue esigenze

Riceverai la personalizzazione gratuita di qualsiasi report, comprese parti di questo report, o analisi a livello nazionale, pacchetto dati Excel, oltre a usufruire di grandi offerte e sconti per start-up e università

- Scopri le principali tendenze di mercato in questo rapporto.Questo campione GRATUITO includerà analisi di dati che spaziano dalle tendenze di mercato alle stime e alle previsioni.

Crescente richiesta di tempi di risposta agli incidenti migliorati

Le principali capacità associate all'impiego di sistemi EDR sono il tempo ridotto per rilevare e rispondere alle incidenze di malware. Inoltre, EDR fornisce automazione, integrazione dei dati e fornisce supporto avanzato ai sistemi di archiviazione dati delle organizzazioni . Le soluzioni EDR dovrebbero essere in grado di rilevare rapidamente e individuare le minacce per proteggere le informazioni riservate dell'organizzazione e infiltrarsi nel malware. EDR è un sistema che memorizza comportamenti ed eventi a livello di sistema endpoint, ad esempio file, registro, processo, memoria ed eventi di rete. Si differenzia dalla piattaforma di protezione endpoint (EPP) come anti-malware e anti-virus che non sono focalizzati sull'arresto automatico delle minacce nella fase di pre-esecuzione. EDR è maggiormente focalizzato sulla giusta visibilità dell'endpoint insieme a informazioni precise per scoprire e rispondere alle minacce avanzate su più endpoint. Pertanto, la capacità di ridurre i tempi di risposta e rilevare gli incidenti di malware sta aumentando la crescita del mercato EDR. Pertanto, si prevede che la crescente enfasi verso il miglioramento fornirà numerose opportunità redditizie per gli operatori del mercato di rilevamento e risposta degli endpoint nei prossimi anni.

Mercato di rilevamento e risposta degli endpoint – Componente

Nel mercato globale di rilevamento e risposta degli endpoint per il segmento di tipo sospensione, attualmente molte aziende stanno optando per la tecnologia EDR per proteggere le loro informazioni preziose e riservate. Gli endpoint compromessi sono le tattiche per creare un punto d'appoggio su una rete, quindi, il rilevamento e la risposta rapidi a endpoint come laptop, desktop e server sono essenziali per la sicurezza IT. Numerosi attori del settore stanno fornendo soluzioni come il rilevamento e la prevenzione automatizzati delle minacce per minacce note e sconosciute, aiutano a identificare attività dannose e apprendimento automatico e analisi. Inoltre, raccoglie, elabora e analizza tutte le attività degli endpoint. La soluzione fornita dai fornitori EDR viene distribuita sui dispositivi endpoint per inibire gli attacchi malware basati su file, identificare attività dannose, proteggere data center virtualizzati e fornire le capacità di indagine per incidenti e avvisi di sicurezza dinamici.

Mercato di Endpoint Detection and Response – Modello di distribuzione

Per il mercato globale di endpoint detection and response per segmento di distribuzione ospitata, i servizi EDR ospitati consentono a un agente di sicurezza basato sul sistema di interrogare il cloud se un utente accede a un URL sospetto e di rispondere di conseguenza. Un'architettura di difesa dalle minacce basata su fondamenta ospitate migliora l'efficienza complessiva del rilevamento delle minacce. Un sistema di rilevamento basato sul cloud è fondamentale per le aziende su larga scala al fine di mitigare carichi di lavoro e servizi per l'infrastruttura cloud pubblica. Fornisce piena visibilità negli ambienti cloud rispetto ai tradizionali sistemi di rilevamento delle intrusioni. Tuttavia, comporta consumo di tempo, risorse e budget per il rilevamento delle intrusioni basato sul cloud per acquistare e gestire una soluzione di punto di sicurezza. Nell'uso generale, il modello di distribuzione ospitata fornisce una soluzione con maggiore flessibilità, integrità e gestibilità migliorata. Offre all'utente una risposta rapida, elimina il ciclo di aggiornamento e manutenzione e la distribuzione cloud consente la risposta all'incidente remoto e riduce il tempo di risposta. Una soluzione di sicurezza degli endpoint di distribuzione cloud di nuova generazione salvaguarda una gestione più semplice, scalabilità e distribuzione di intelligence sulle minacce in tempo reale. Si prevede che il modello di distribuzione ospitata nel mercato globale di endpoint detection and response registrerà un CAGR del 33,0% durante il periodo di previsione.

Strategie come acquisizione, iniziativa di mercato e nuovo sviluppo sono state osservate come la strategia più adottata nel mercato globale di endpoint detection and response. Di seguito sono elencate alcune delle strategie recenti di alcuni dei player che operano nel panorama del mercato di endpoint detection and response:

2018: CounterTack chiude l'acquisizione di GoSecure, Inc., fornitore canadese di soluzioni di rilevamento e risposta gestite per la sicurezza informatica. Questa acquisizione amplia la precedente partnership con GoSecure a "piattaforma MDR best-in-class come servizio" per servire i consumatori nazionali e internazionali di CounterTack. La transazione migliorerebbe anche i prodotti di CounterTack per ogni azienda indipendentemente dal tipo di distribuzione.

2018: Carbon Black supporta VMware Workspace ONE Trust Network, un nuovo approccio alla sicurezza che integra Workspace ONE, una piattaforma di digital workspace, con un partner di sicurezza affidabile per fornire sicurezza analitica e automatizzata nel digital workspace. La collaborazione mira anche a migliorare la sicurezza del data center e del cloud.

2015: Tanium e Palo Alto Networks, la società di sicurezza di nuova generazione, hanno dichiarato la formazione di un'alleanza strategica. Attraverso questa alleanza, Tanium sarebbe in grado di ricevere indicatori dannosi e confermare l'esistenza di qualsiasi minaccia informatica e condividere le informazioni con Palo Alto Networks, dove le protezioni di rete e degli endpoint vengono migliorate su base continuativa.

Approfondimenti regionali sul mercato Endpoint Detection and Response (EDR)

Le tendenze regionali e i fattori che influenzano il mercato Endpoint Detection and Response (EDR) durante il periodo di previsione sono stati ampiamente spiegati dagli analisti di Insight Partners. Questa sezione discute anche i segmenti di mercato Endpoint Detection and Response (EDR) e la geografia in Nord America, Europa, Asia Pacifico, Medio Oriente e Africa e Sud e Centro America.

- Ottieni i dati specifici regionali per il mercato Endpoint Detection and Response (EDR)

Ambito del rapporto di mercato Endpoint Detection and Response (EDR)

| Attributo del report | Dettagli |

|---|---|

| Dimensioni del mercato nel 2017 | 785,5 milioni di dollari USA |

| Dimensioni del mercato entro il 2025 | 5.871,6 milioni di dollari USA |

| CAGR globale (2017-2025) | 28,8% |

| Dati storici | 2015-2016 |

| Periodo di previsione | 2018-2025 |

| Segmenti coperti | Per componente

|

| Regioni e Paesi coperti | America del Nord

|

| Leader di mercato e profili aziendali chiave |

|

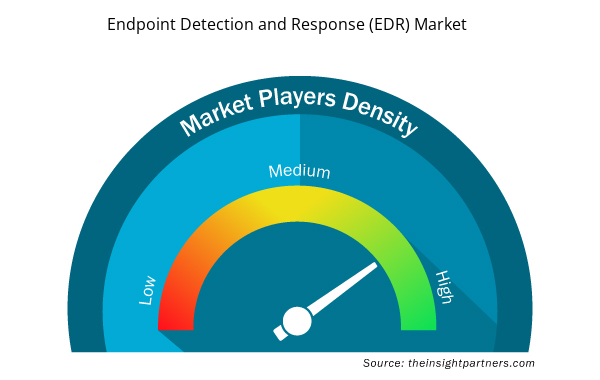

Densità degli attori del mercato: comprendere il suo impatto sulle dinamiche aziendali

Il mercato di Endpoint Detection and Response (EDR) sta crescendo rapidamente, spinto dalla crescente domanda degli utenti finali dovuta a fattori quali l'evoluzione delle preferenze dei consumatori, i progressi tecnologici e una maggiore consapevolezza dei vantaggi del prodotto. Con l'aumento della domanda, le aziende stanno ampliando le loro offerte, innovando per soddisfare le esigenze dei consumatori e capitalizzando sulle tendenze emergenti, il che alimenta ulteriormente la crescita del mercato.

La densità degli operatori di mercato si riferisce alla distribuzione di aziende o società che operano in un particolare mercato o settore. Indica quanti concorrenti (operatori di mercato) sono presenti in un dato spazio di mercato in relazione alle sue dimensioni o al valore di mercato totale.

Le principali aziende che operano nel mercato Endpoint Detection and Response (EDR) sono:

- Carbon Black, Inc.

- Cisco Systems, Inc.

- Italiano:

- Guardiano digitale

- FireEye, Inc.

Disclaimer : le aziende elencate sopra non sono classificate secondo un ordine particolare.

- Ottieni una panoramica dei principali attori del mercato Endpoint Detection and Response (EDR)

Segmentazione del mercato globale di Endpoint Detection and Response

Mercato di rilevamento e risposta degli endpoint – per componente

- Soluzioni

- Servizi

- Servizi professionali

- Servizi gestiti

Mercato di Endpoint Detection and Response – Per modello di distribuzione

- In sede

- Ospitato

- Ibrido

Mercato di Endpoint Detection and Response – Per dimensione dell’organizzazione

- Piccole e medie imprese

- Grandi Imprese

Mercato di rilevamento e risposta degli endpoint – Per verticale

- Assistenza sanitaria

- Vedere al dettaglio

- BFSI

- Governo

- IT e telecomunicazioni

- Produzione

- Altri

Mercato di Endpoint Detection and Response - Per area geografica

America del Nord

- NOI

- Canada

- Messico

Europa

- Francia

- Germania

- Italia

- Spagna

- Regno Unito

Asia-Pacifico (APAC)

- Giappone

- Cina

- India

- Australia

Medio Oriente e Africa

- Arabia Saudita

- Sudafrica

- Emirati Arabi Uniti

Sud America

- Brasile

Mercato di rilevamento e risposta degli endpoint - Profili aziendali

- Carbon Black, Inc.

- Cisco Systems, Inc.

- Italiano:

- Guardiano digitale

- FireEye, Inc.

- Società di testo aperto

- Società Symantec

- Italiano: Tripwire, Inc.

- Società a responsabilità limitata

- Società anonima

- Sicurezza RSA LLC

- Contropunta

- Analisi storica (2 anni), anno base, previsione (7 anni) con CAGR

- Analisi PEST e SWOT

- Valore/volume delle dimensioni del mercato - Globale, regionale, nazionale

- Industria e panorama competitivo

- Set di dati Excel

- Medical Collagen Market

- Hydrogen Storage Alloys Market

- Sleep Apnea Diagnostics Market

- Nitrogenous Fertilizer Market

- Aircraft MRO Market

- Photo Editing Software Market

- Digital Language Learning Market

- Artificial Intelligence in Healthcare Diagnosis Market

- Constipation Treatment Market

- Aerosol Paints Market

Report Coverage

Revenue forecast, Company Analysis, Industry landscape, Growth factors, and Trends

Segment Covered

This text is related

to segments covered.

Regional Scope

North America, Europe, Asia Pacific, Middle East & Africa, South & Central America

Country Scope

This text is related

to country scope.

Trends and growth analysis reports related to Technology, Media and Telecommunications : READ MORE..

The List of Companies

1. Carbon Black, Inc.

2. Cisco Systems, Inc.

3. CrowdStrike, Inc.

4. Digital Guardian

5. FireEye, Inc.

6. Open Text Corporation

7. Symantec Corporation

8. Tripwire, Inc.

9. Tanium Inc.

10. Cyberreason Inc.

11. RSA Security LLC

12. CounterTack.

The Insight Partners performs research in 4 major stages: Data Collection & Secondary Research, Primary Research, Data Analysis and Data Triangulation & Final Review.

- Data Collection and Secondary Research:

As a market research and consulting firm operating from a decade, we have published and advised several client across the globe. First step for any study will start with an assessment of currently available data and insights from existing reports. Further, historical and current market information is collected from Investor Presentations, Annual Reports, SEC Filings, etc., and other information related to company’s performance and market positioning are gathered from Paid Databases (Factiva, Hoovers, and Reuters) and various other publications available in public domain.

Several associations trade associates, technical forums, institutes, societies and organization are accessed to gain technical as well as market related insights through their publications such as research papers, blogs and press releases related to the studies are referred to get cues about the market. Further, white papers, journals, magazines, and other news articles published in last 3 years are scrutinized and analyzed to understand the current market trends.

- Primary Research:

The primarily interview analysis comprise of data obtained from industry participants interview and answers to survey questions gathered by in-house primary team.

For primary research, interviews are conducted with industry experts/CEOs/Marketing Managers/VPs/Subject Matter Experts from both demand and supply side to get a 360-degree view of the market. The primary team conducts several interviews based on the complexity of the markets to understand the various market trends and dynamics which makes research more credible and precise.

A typical research interview fulfils the following functions:

- Provides first-hand information on the market size, market trends, growth trends, competitive landscape, and outlook

- Validates and strengthens in-house secondary research findings

- Develops the analysis team’s expertise and market understanding

Primary research involves email interactions and telephone interviews for each market, category, segment, and sub-segment across geographies. The participants who typically take part in such a process include, but are not limited to:

- Industry participants: VPs, business development managers, market intelligence managers and national sales managers

- Outside experts: Valuation experts, research analysts and key opinion leaders specializing in the electronics and semiconductor industry.

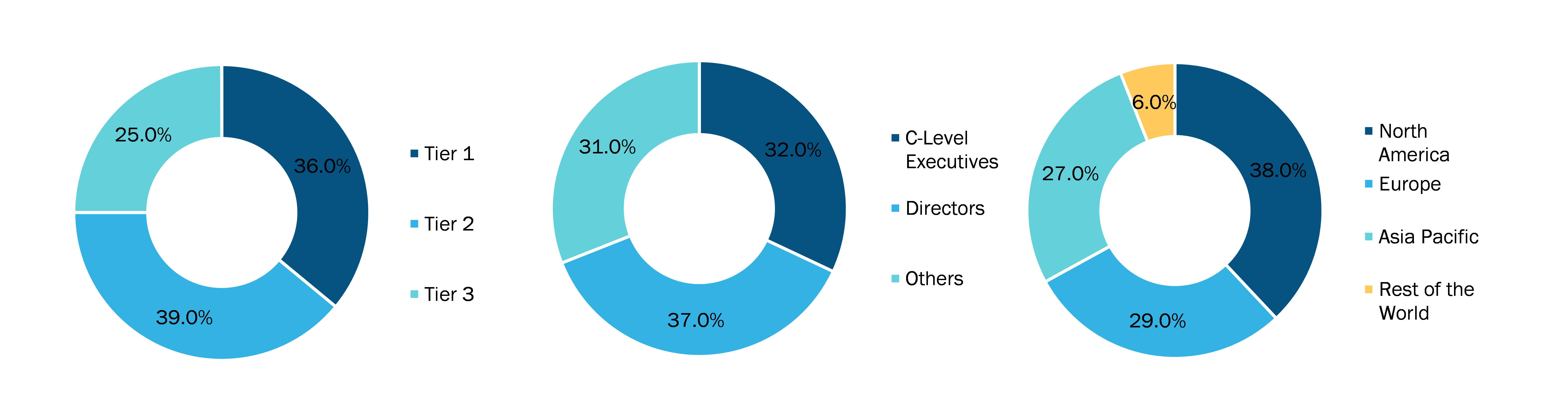

Below is the breakup of our primary respondents by company, designation, and region:

Once we receive the confirmation from primary research sources or primary respondents, we finalize the base year market estimation and forecast the data as per the macroeconomic and microeconomic factors assessed during data collection.

- Data Analysis:

Once data is validated through both secondary as well as primary respondents, we finalize the market estimations by hypothesis formulation and factor analysis at regional and country level.

- Macro-Economic Factor Analysis:

We analyse macroeconomic indicators such the gross domestic product (GDP), increase in the demand for goods and services across industries, technological advancement, regional economic growth, governmental policies, the influence of COVID-19, PEST analysis, and other aspects. This analysis aids in setting benchmarks for various nations/regions and approximating market splits. Additionally, the general trend of the aforementioned components aid in determining the market's development possibilities.

- Country Level Data:

Various factors that are especially aligned to the country are taken into account to determine the market size for a certain area and country, including the presence of vendors, such as headquarters and offices, the country's GDP, demand patterns, and industry growth. To comprehend the market dynamics for the nation, a number of growth variables, inhibitors, application areas, and current market trends are researched. The aforementioned elements aid in determining the country's overall market's growth potential.

- Company Profile:

The “Table of Contents” is formulated by listing and analyzing more than 25 - 30 companies operating in the market ecosystem across geographies. However, we profile only 10 companies as a standard practice in our syndicate reports. These 10 companies comprise leading, emerging, and regional players. Nonetheless, our analysis is not restricted to the 10 listed companies, we also analyze other companies present in the market to develop a holistic view and understand the prevailing trends. The “Company Profiles” section in the report covers key facts, business description, products & services, financial information, SWOT analysis, and key developments. The financial information presented is extracted from the annual reports and official documents of the publicly listed companies. Upon collecting the information for the sections of respective companies, we verify them via various primary sources and then compile the data in respective company profiles. The company level information helps us in deriving the base number as well as in forecasting the market size.

- Developing Base Number:

Aggregation of sales statistics (2020-2022) and macro-economic factor, and other secondary and primary research insights are utilized to arrive at base number and related market shares for 2022. The data gaps are identified in this step and relevant market data is analyzed, collected from paid primary interviews or databases. On finalizing the base year market size, forecasts are developed on the basis of macro-economic, industry and market growth factors and company level analysis.

- Data Triangulation and Final Review:

The market findings and base year market size calculations are validated from supply as well as demand side. Demand side validations are based on macro-economic factor analysis and benchmarks for respective regions and countries. In case of supply side validations, revenues of major companies are estimated (in case not available) based on industry benchmark, approximate number of employees, product portfolio, and primary interviews revenues are gathered. Further revenue from target product/service segment is assessed to avoid overshooting of market statistics. In case of heavy deviations between supply and demand side values, all thes steps are repeated to achieve synchronization.

We follow an iterative model, wherein we share our research findings with Subject Matter Experts (SME’s) and Key Opinion Leaders (KOLs) until consensus view of the market is not formulated – this model negates any drastic deviation in the opinions of experts. Only validated and universally acceptable research findings are quoted in our reports.

We have important check points that we use to validate our research findings – which we call – data triangulation, where we validate the information, we generate from secondary sources with primary interviews and then we re-validate with our internal data bases and Subject matter experts. This comprehensive model enables us to deliver high quality, reliable data in shortest possible time.

Ottieni un campione gratuito per questo repot

Ottieni un campione gratuito per questo repot