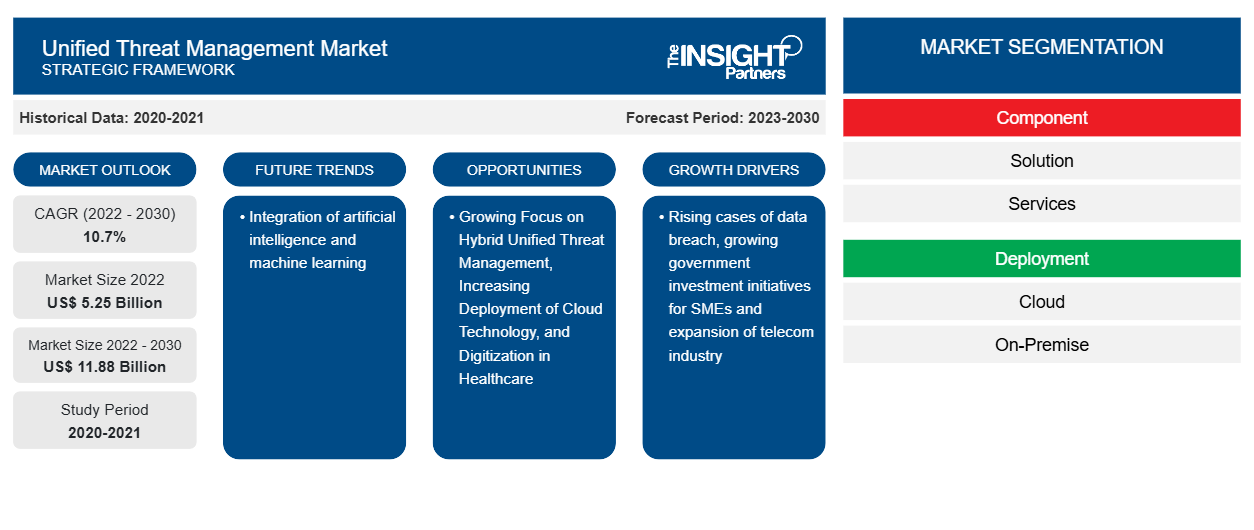

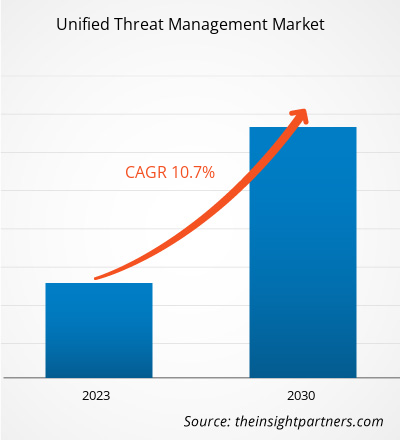

Si prevede che la dimensione del mercato della gestione unificata delle minacce raggiungerà 11,88 miliardi di dollari entro il 2030, rispetto ai 5,25 miliardi di dollari del 2022. Si prevede che il mercato registrerà un CAGR del 10,7% nel periodo 2022-2030. È probabile che l'integrazione dell'intelligenza artificiale e dell'apprendimento automatico rimanga una tendenza chiave nel mercato.

Analisi di mercato della gestione unificata delle minacce

La funzionalità antivirus di una soluzione di gestione unificata delle minacce aiuta le aziende a monitorare la rete e a rilevare e impedire ai virus di danneggiare il loro sistema o i dispositivi connessi. Le soluzioni antivirus di gestione unificata delle minacce possono prevenire trojan, file infetti, worm, spyware e altri malware. La soluzione firewall di gestione unificata delle minacce aiuta le aziende a scansionare il traffico in entrata e in uscita alla ricerca di malware, virus, attacchi di phishing, tentativi di intrusione nella rete, spam e altre minacce di attacchi informatici. Può esaminare sia i dati in entrata che in uscita dalla loro rete e impedire ai dispositivi all'interno della rete di diffondere malware ad altre reti. La funzionalità di prevenzione della perdita di dati aiuta l'azienda a identificare violazioni dei dati e tentativi di esfiltrazione e quindi a fermarli. Pertanto, tali ampi vantaggi e soluzioni consolidate offerte dalle soluzioni di gestione unificata delle minacce portano alla loro adozione da parte di diversi settori di utilizzo finale come BFSI, vendita al dettaglio, governo, IT e telecomunicazioni , produzione e assistenza sanitaria per proteggere la loro rete.

Le crescenti minacce informatiche in vari settori verticali e il crescente numero di dispositivi connessi sono i fattori principali che promuovono la crescita del mercato della gestione unificata delle minacce . Inoltre, si prevede che l'aumento della spesa per l'adozione di soluzioni di sicurezza unificate da parte delle PMI, grazie alla sua natura economica, alimenterà la crescita del mercato della gestione unificata delle minacce nel prossimo futuro.

Panoramica del mercato della gestione unificata delle minacce

Le soluzioni e i servizi di gestione unificata delle minacce sono un framework consolidato di funzionalità quali gateway antivirus, prevenzione delle perdite di dati, filtraggio dei contenuti e bilanciamento del carico. L'adozione della gestione unificata delle minacce aiuta le aziende a consolidare le proprie soluzioni di sicurezza IT in un'unica piattaforma e a semplificare la protezione della rete. Le aziende possono monitorare tutte le potenziali minacce e le attività correlate alla sicurezza tramite un'unica piattaforma. In questo modo, le aziende possono ottenere una visibilità completa e semplificata in tutti i settori verticali della propria architettura di sicurezza o wireless.

Personalizza questo report in base alle tue esigenze

Riceverai la personalizzazione gratuita di qualsiasi report, comprese parti di questo report, o analisi a livello nazionale, pacchetto dati Excel, oltre a usufruire di grandi offerte e sconti per start-up e università

- Scopri le principali tendenze di mercato in questo rapporto.Questo campione GRATUITO includerà analisi di dati che spaziano dalle tendenze di mercato alle stime e alle previsioni.

Driver e opportunità di mercato per la gestione unificata delle minacce

L'aumento dei casi di violazione dei dati favorisce il mercato

L'aumento della digitalizzazione ha incoraggiato diverse aziende in vari settori verticali a digitalizzare la propria attività per ottenere un vantaggio competitivo, migliorare il flusso di lavoro operativo e raggiungere un pubblico più mirato. Tuttavia, l'adozione di soluzioni digitali rende i dati critici vulnerabili e accessibili a potenziali incidenti di violazione dei dati, portando a un aumento del numero di casi e incidenti di violazione dei dati. Una violazione dei dati è un incidente di sicurezza in cui una parte non autorizzata ottiene l'accesso a qualsiasi informazione aziendale sensibile e cruciale. Gli incidenti di violazione dei dati possono avere un impatto sulle prestazioni aziendali a causa della perdita di informazioni critiche, perdite finanziarie, perdita di fiducia dei clienti e altro. Di seguito sono menzionati alcuni degli incidenti di violazione dei dati e le relative informazioni:

- Nel giugno 2023, si è verificato un importante caso di violazione dei dati quando un bot di Telegram ha caricato i dati di milioni di persone che si erano registrate sull'app COWIN. La fuga di dati includeva numeri di cellulare, ID di carte Aadhar, passaporti e altre informazioni critiche sui clienti.

- A luglio 2023, IBM Security ha pubblicato il report Cost of a Data Breach per il 2023. Il report ha indicato che il costo medio globale di una violazione dei dati ha raggiunto i 4,45 milioni di dollari nel 2023, con un aumento del 15% rispetto ai tre anni precedenti.

- Nel maggio 2023, T-Mobile, il marchio di Deutsche Telekom AG, ha subito il suo secondo caso di violazione dei dati del 2023, durante il quale sono trapelati oltre 800 PIN, nomi completi e numeri di telefono dei clienti.

L'adozione di soluzioni e servizi di gestione unificata delle minacce può aiutare le aziende a potenziare la sicurezza della propria rete. Questa soluzione fornisce molteplici funzionalità di sicurezza tramite un'unica piattaforma, che può aiutare a ottenere un livello avanzato di soluzione di sicurezza economicamente conveniente . Pertanto, l'aumento del numero di casi di violazione dei dati genera la domanda di livelli avanzati di soluzioni di sicurezza, come la gestione unificata delle minacce, alimentando così la crescita del mercato.

Crescente attenzione alla gestione unificata delle minacce ibride

La trasformazione digitale continua a fungere da motore principale del cambiamento organizzativo. Ha anche un effetto significativo sui team di sicurezza. Man mano che le aziende migrano verso o da ambienti cloud, gli strumenti UTM trovano difficile coprire completamente la superficie di attacco che le aziende incontrano. L'UTM tradizionale non è in grado di coprire tutto, dalla presenza nel cloud, ai prodotti on-premise e SaaS, ai repository di codice e alla sicurezza degli endpoint. Per proteggersi da tutti i lati, le aziende aggiungono numerosi altri strumenti monofunzionali ai loro pacchetti UTM. Nei prossimi anni, le aziende adotteranno sempre più soluzioni UTM ibride.UTM tools find it difficult to fully cover the attack surface that enterprises encounter. The traditional UTM is unable to cover everything from cloud presence, on-premises, and SaaS products to code repositories and endpoint security. In order to protect themselves from all sides, companies add numerous more single-function tools to their UTM packages. In the coming years, businesses will increasingly adopt hybrid UTM solutions.

Analisi della segmentazione del rapporto di mercato sulla gestione unificata delle minacce

I segmenti chiave che hanno contribuito alla derivazione dell'analisi di mercato della gestione unificata delle minacce sono i componenti, l'implementazione, le dimensioni aziendali e gli utenti finali.

- In base al componente, il mercato della gestione unificata delle minacce è suddiviso in soluzioni e servizi. Il segmento delle soluzioni deterrà una quota di mercato significativa nel 2022.

- In base all'implementazione, il mercato è segmentato in cloud e on-premise. Il segmento cloud ha detenuto la quota di mercato più grande nel 2022.

- In base alle dimensioni aziendali, il mercato è segmentato in grandi imprese e PMI. Il segmento delle grandi imprese ha detenuto la quota di mercato maggiore nel 2022.

- In termini di utente finale, il mercato è segmentato in BFSI, produzione, sanità, vendita al dettaglio, governo, IT e telecomunicazioni e altri. Si prevede che IT e telecomunicazioni cresceranno con il CAGR più elevato nel periodo di previsione.

Analisi della quota di mercato di Unified Threat Management per area geografica

L'ambito geografico del rapporto di mercato sulla gestione unificata delle minacce è suddiviso principalmente in cinque regioni: Nord America, Asia Pacifico, Europa, Medio Oriente e Africa, Sud e Centro America.

Il Nord America ha detenuto la quota di mercato più grande della gestione unificata delle minacce nel 2022. Il mercato del software di gestione unificata delle minacce nordamericano è segmentato in Stati Uniti, Canada e Messico. La stragrande maggioranza degli americani ha subito attacchi informatici nel 2022 alle infrastrutture pubbliche o ai sistemi finanziari e bancari della nazione. Per questo motivo, il governo degli Stati Uniti sta adottando diverse iniziative per gestire gli attacchi informatici alle infrastrutture pubbliche o alle agenzie governative. Inoltre, il crescente numero di attacchi Distributed Denial-of-Service (DDoS) in Nord America è uno dei fattori per la crescita del mercato della gestione unificata delle minacce. Ad agosto 2023, Zayo Group Holdings, Inc., un fornitore leader di infrastrutture di comunicazione a livello mondiale, ha annunciato il suo rapporto annuale DDoS Insights, analizzando l'attività e l'impatto degli attacchi DDoS nei vari settori nella prima metà del 2023. Il rapporto ha analizzato oltre 70.000 rilevamenti di minacce ed esperienze di mitigazione da parte dei clienti di Zayo Group Holdings, Inc. in 14 settori in America e nell'Europa occidentale tra il 1° gennaio e il 30 giugno 2023. Vari settori, tra cui IT e telecomunicazioni, istruzione, vendita al dettaglio, media, sanità e governo, sono stati colpiti da attacchi DDoS. Le aziende di telecomunicazioni sono state un obiettivo primario per gli aggressori a causa del ruolo critico che i fornitori di servizi di telecomunicazioni svolgono nella fornitura di servizi di comunicazione e Internet. Il settore ha registrato gli attacchi più frequenti, rappresentando circa la metà del volume totale degli attacchi, con oltre 37.000 attacchi nella prima metà del 2023. Quindi, l'aumento degli attacchi DDoS in Nord America sta stimolando l'adozione di soluzioni di gestione unificata delle minacce.

Approfondimenti regionali sul mercato della gestione unificata delle minacce

Le tendenze regionali e i fattori che influenzano il mercato Unified Threat Management durante il periodo di previsione sono stati ampiamente spiegati dagli analisti di Insight Partners. Questa sezione discute anche i segmenti e la geografia del mercato Unified Threat Management in Nord America, Europa, Asia Pacifico, Medio Oriente e Africa e America centrale e meridionale.

- Ottieni i dati specifici regionali per il mercato Unified Threat Management

Ambito del rapporto di mercato sulla gestione unificata delle minacce

| Attributo del report | Dettagli |

|---|---|

| Dimensioni del mercato nel 2022 | 5,25 miliardi di dollari USA |

| Dimensioni del mercato entro il 2030 | 11,88 miliardi di dollari USA |

| CAGR globale (2022-2030) | 10,7% |

| Dati storici | 2020-2021 |

| Periodo di previsione | 2023-2030 |

| Segmenti coperti | Per componente

|

| Regioni e Paesi coperti | America del Nord

|

| Leader di mercato e profili aziendali chiave |

|

Densità degli attori del mercato: comprendere il suo impatto sulle dinamiche aziendali

Il mercato Unified Threat Management Market sta crescendo rapidamente, spinto dalla crescente domanda degli utenti finali dovuta a fattori quali l'evoluzione delle preferenze dei consumatori, i progressi tecnologici e una maggiore consapevolezza dei vantaggi del prodotto. Con l'aumento della domanda, le aziende stanno ampliando le loro offerte, innovando per soddisfare le esigenze dei consumatori e capitalizzando sulle tendenze emergenti, il che alimenta ulteriormente la crescita del mercato.

La densità degli operatori di mercato si riferisce alla distribuzione di aziende o società che operano in un particolare mercato o settore. Indica quanti concorrenti (operatori di mercato) sono presenti in un dato spazio di mercato in relazione alle sue dimensioni o al valore di mercato totale.

Le principali aziende che operano nel mercato della gestione unificata delle minacce sono:

- Fortinet Inc

- Tecnologie software Check Point Ltd

- SonicWall Inc

- Sophos Ltd

- Sistemi Cisco Inc.

- Juniper Networks Inc

Disclaimer : le aziende elencate sopra non sono classificate secondo un ordine particolare.

- Ottieni una panoramica dei principali attori del mercato Unified Threat Management

Notizie di mercato e sviluppi recenti sulla gestione unificata delle minacce

Il mercato della gestione unificata delle minacce viene valutato raccogliendo dati qualitativi e quantitativi dopo la ricerca primaria e secondaria, che include importanti pubblicazioni aziendali, dati associativi e database. Di seguito sono elencati alcuni degli sviluppi nel mercato della gestione unificata delle minacce:

- Cisco ha svelato gli ultimi progressi verso la sua visione di Cisco Security Cloud, una piattaforma di sicurezza unificata, basata sull'intelligenza artificiale e cross-domain. La nuova soluzione XDR di Cisco e il rilascio di funzionalità avanzate per Duo MFA aiuteranno le organizzazioni a proteggere meglio l'integrità del loro intero ecosistema IT. (Fonte: Cisco, comunicato stampa, aprile 2023)

- WatchGuard Technologies ha annunciato il rilascio delle sue nuove appliance di gestione delle minacce unificate Firebox M290, M390, M590 e M690. Una soluzione conveniente ma competente per piccole e medie imprese. Questi nuovi firewall offrono maggiore sicurezza e le prestazioni più rapide di qualsiasi appliance Firebox di fascia media di sempre, con la potenza di elaborazione per gestire il traffico crittografato e HTTPS. Inoltre, le nuove porte espandibili e l'integrazione con WatchGuard Cloud consentono a questi firewall di offrire la flessibilità necessaria per soddisfare le mutevoli esigenze di rete e sicurezza per clienti e partner fornitori di servizi. XX. (Fonte: WatchGuard Technologies, comunicato stampa, novembre 2022)

Copertura e risultati del rapporto di mercato sulla gestione unificata delle minacce

Il rapporto "Dimensioni e previsioni del mercato di Unified Threat Management (2020-2030)" fornisce un'analisi dettagliata del mercato che copre le seguenti aree:

- Dimensioni e previsioni del mercato della gestione unificata delle minacce a livello globale, regionale e nazionale per tutti i segmenti di mercato chiave coperti dall'ambito

- Tendenze del mercato della gestione unificata delle minacce, nonché dinamiche di mercato quali driver, vincoli e opportunità chiave

- Analisi dettagliata delle cinque forze PEST/Porter e SWOT

- Analisi di mercato della gestione unificata delle minacce che copre le principali tendenze del mercato, il quadro globale e regionale, i principali attori, le normative e i recenti sviluppi del mercato

- Analisi del panorama industriale e della concorrenza che copre la concentrazione del mercato, l'analisi della mappa di calore, i principali attori e gli sviluppi recenti per il mercato della gestione unificata delle minacce

- Profili aziendali dettagliati

- Analisi storica (2 anni), anno base, previsione (7 anni) con CAGR

- Analisi PEST e SWOT

- Valore/volume delle dimensioni del mercato - Globale, regionale, nazionale

- Industria e panorama competitivo

- Set di dati Excel

Report Coverage

Revenue forecast, Company Analysis, Industry landscape, Growth factors, and Trends

Segment Covered

This text is related

to segments covered.

Regional Scope

North America, Europe, Asia Pacific, Middle East & Africa, South & Central America

Country Scope

This text is related

to country scope.

Domande frequenti

The leading players operating in the unified threat management market are Fortinet Inc, Check Point Software Technologies Ltd, SonicWall Inc, Sophos Ltd, Cisco Systems Inc, Juniper Networks Inc, Barracuda Networks Inc, Stormshield SAS, Huawei Technologies Co Ltd, and WatchGuard Technologies Inc.

Integration of artificial intelligence and machine learning is anticipated to play a significant role in the global unified threat management market in the coming years.

The unified threat management market size is projected to reach US$ 11.88 billion by 2030.

North America is expected to dominate the unified threat management market with the highest market share in 2022.

The major factors driving the unified threat management market are rising cases of data breaches, growing government investment initiatives for SMEs, and expansion of the telecom industry.

The global unified threat management market is expected to grow at a CAGR of 10.7% during the forecast period 2023 - 2030.

Trends and growth analysis reports related to Technology, Media and Telecommunications : READ MORE..

The List of Companies - Unified Threat Management Market

- Fortinet Inc

- Check Point Software Technologies Ltd

- SonicWall Inc

- Sophos Ltd

- Cisco Systems Inc

- Juniper Networks Inc

- Barracuda Networks Inc

- Stormshield SAS

- Huawei Technologies Co Ltd

- WatchGuard Technologies Inc

The Insight Partners performs research in 4 major stages: Data Collection & Secondary Research, Primary Research, Data Analysis and Data Triangulation & Final Review.

- Data Collection and Secondary Research:

As a market research and consulting firm operating from a decade, we have published and advised several client across the globe. First step for any study will start with an assessment of currently available data and insights from existing reports. Further, historical and current market information is collected from Investor Presentations, Annual Reports, SEC Filings, etc., and other information related to company’s performance and market positioning are gathered from Paid Databases (Factiva, Hoovers, and Reuters) and various other publications available in public domain.

Several associations trade associates, technical forums, institutes, societies and organization are accessed to gain technical as well as market related insights through their publications such as research papers, blogs and press releases related to the studies are referred to get cues about the market. Further, white papers, journals, magazines, and other news articles published in last 3 years are scrutinized and analyzed to understand the current market trends.

- Primary Research:

The primarily interview analysis comprise of data obtained from industry participants interview and answers to survey questions gathered by in-house primary team.

For primary research, interviews are conducted with industry experts/CEOs/Marketing Managers/VPs/Subject Matter Experts from both demand and supply side to get a 360-degree view of the market. The primary team conducts several interviews based on the complexity of the markets to understand the various market trends and dynamics which makes research more credible and precise.

A typical research interview fulfils the following functions:

- Provides first-hand information on the market size, market trends, growth trends, competitive landscape, and outlook

- Validates and strengthens in-house secondary research findings

- Develops the analysis team’s expertise and market understanding

Primary research involves email interactions and telephone interviews for each market, category, segment, and sub-segment across geographies. The participants who typically take part in such a process include, but are not limited to:

- Industry participants: VPs, business development managers, market intelligence managers and national sales managers

- Outside experts: Valuation experts, research analysts and key opinion leaders specializing in the electronics and semiconductor industry.

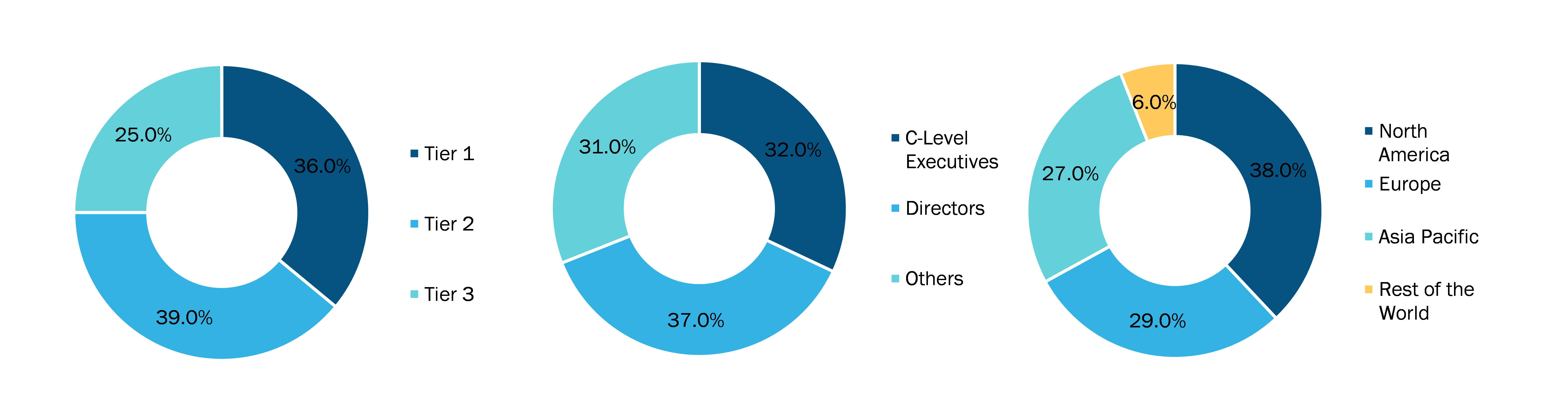

Below is the breakup of our primary respondents by company, designation, and region:

Once we receive the confirmation from primary research sources or primary respondents, we finalize the base year market estimation and forecast the data as per the macroeconomic and microeconomic factors assessed during data collection.

- Data Analysis:

Once data is validated through both secondary as well as primary respondents, we finalize the market estimations by hypothesis formulation and factor analysis at regional and country level.

- Macro-Economic Factor Analysis:

We analyse macroeconomic indicators such the gross domestic product (GDP), increase in the demand for goods and services across industries, technological advancement, regional economic growth, governmental policies, the influence of COVID-19, PEST analysis, and other aspects. This analysis aids in setting benchmarks for various nations/regions and approximating market splits. Additionally, the general trend of the aforementioned components aid in determining the market's development possibilities.

- Country Level Data:

Various factors that are especially aligned to the country are taken into account to determine the market size for a certain area and country, including the presence of vendors, such as headquarters and offices, the country's GDP, demand patterns, and industry growth. To comprehend the market dynamics for the nation, a number of growth variables, inhibitors, application areas, and current market trends are researched. The aforementioned elements aid in determining the country's overall market's growth potential.

- Company Profile:

The “Table of Contents” is formulated by listing and analyzing more than 25 - 30 companies operating in the market ecosystem across geographies. However, we profile only 10 companies as a standard practice in our syndicate reports. These 10 companies comprise leading, emerging, and regional players. Nonetheless, our analysis is not restricted to the 10 listed companies, we also analyze other companies present in the market to develop a holistic view and understand the prevailing trends. The “Company Profiles” section in the report covers key facts, business description, products & services, financial information, SWOT analysis, and key developments. The financial information presented is extracted from the annual reports and official documents of the publicly listed companies. Upon collecting the information for the sections of respective companies, we verify them via various primary sources and then compile the data in respective company profiles. The company level information helps us in deriving the base number as well as in forecasting the market size.

- Developing Base Number:

Aggregation of sales statistics (2020-2022) and macro-economic factor, and other secondary and primary research insights are utilized to arrive at base number and related market shares for 2022. The data gaps are identified in this step and relevant market data is analyzed, collected from paid primary interviews or databases. On finalizing the base year market size, forecasts are developed on the basis of macro-economic, industry and market growth factors and company level analysis.

- Data Triangulation and Final Review:

The market findings and base year market size calculations are validated from supply as well as demand side. Demand side validations are based on macro-economic factor analysis and benchmarks for respective regions and countries. In case of supply side validations, revenues of major companies are estimated (in case not available) based on industry benchmark, approximate number of employees, product portfolio, and primary interviews revenues are gathered. Further revenue from target product/service segment is assessed to avoid overshooting of market statistics. In case of heavy deviations between supply and demand side values, all thes steps are repeated to achieve synchronization.

We follow an iterative model, wherein we share our research findings with Subject Matter Experts (SME’s) and Key Opinion Leaders (KOLs) until consensus view of the market is not formulated – this model negates any drastic deviation in the opinions of experts. Only validated and universally acceptable research findings are quoted in our reports.

We have important check points that we use to validate our research findings – which we call – data triangulation, where we validate the information, we generate from secondary sources with primary interviews and then we re-validate with our internal data bases and Subject matter experts. This comprehensive model enables us to deliver high quality, reliable data in shortest possible time.

Ottieni un campione gratuito per questo repot

Ottieni un campione gratuito per questo repot